Las técnicas de auditoría asistidas por computadora son de suma importancia para el auditor de TI cuando realiza una auditoría. CAAT (Computer Audit Assisted Techniques) incluyen distintos tipos de herramientas y de técnicas, las que más se utilizan son los software de auditoría generalizado, software utilitario, los datos de prueba y sistemas expertos de auditoría. Las CAAT se pueden utilizar para realizar varios procedimientos de auditoría incluyendo:

Prueba de los detalles de operaciones y saldos.

Procedimientos de revisión analíticos.

Pruebas de cumplimiento de los controles generales de sistemas de información.

Pruebas de cumplimiento de los controles de aplicación.

A continuación se enuncian algunas de las normas que el auditor de sistemas de información debe conocer. El ajustarse a estas normas no es obligatorio, pero el auditor de sistemas de información debe estar preparado para justificar cualquier incumplimiento a éstas.

Normas Internacionales de Auditoría emitidas por IFAC (International Federation of Accountants) en la NIA (Norma Internacional de Auditoría o International Standards on Auditing, ISA) 15 y 16, donde se establece la necesidad de utilizar otras técnicas además de las manuales.

Norma ISA 401, sobre Sistemas de Información por Computadora. SAS No. 94 (The Effect of Information Technology on the Auditor's Consideration of Internal Control in a Financial Statement audit) dice que en una organización que usa Tecnologías de Información, se puede ver afectada en uno de los siguientes cinco componentes del control interno: el ambiente de control, evaluación de riesgos, actividades de control, información, comunicación y monitoreo además de la forma en que se inicializan, registran, procesan y reporta las transacciones.

La norma SAP 1009 (Statement of Auditing Practice) denominada Computer Assisted Audit Techniques (CAATs) o Técnicas de Auditoría Asistidas por Computador, plantea la importancia del uso de CAAT en auditorías en un entorno de sistemas de información por computadora.

SAP 1009 los define como programas de computadora y datos que el auditor usa como parte de los procedimientos de auditoría para procesar datos de significancia en un sistema de información.

SAP 1009 describe los procedimientos de auditoría en que pueden ser usados los CAAT:

Pruebas de detalles de transacciones y balances (recálculos de intereses, extracción de ventas por encima de cierto valor, etc.)

Procedimientos analíticos, por ejemplo identificación de inconsistencias o fluctuaciones significativas.

Pruebas de controles generales, tales como configuraciones en sistemas operativos, procedimientos de acceso al sistema, comparación de códigos y versiones.

Programas de muestreo para extraer datos.

Pruebas de control en aplicaciones.

Recálculos.

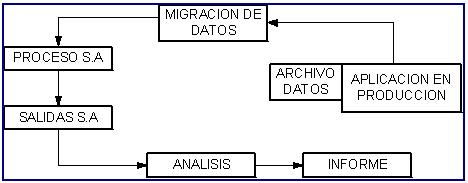

Según SAP1009, en su párrafo 26 y como se muestra en la Figura 3.1, “Flujo de un CAAT”:

El software de auditoría consiste en programas de computadora usados por el auditor, como parte de sus procedimientos de auditoría, para procesar datos de importancia de auditoría del sistema de contabilidad de la entidad. Puede consistir en programas de paquete, programas escritos para un propósito, programas de utilería o programas de administración del sistema. Independientemente de la fuente de los programas, el auditor deberá verificar su validez para fines de auditoría antes de su uso.

Existen diferentes técnicas para analizar programas la cuales ayudan al auditor en el trabajo de campo y de las cuales las más importantes se mencionan a continuación:

- Traceo

Indica por donde paso el programa cada vez que se ejecuta una instrucción. Imprime o muestra en la pantalla el valor de las variables, en una porción o en todo el programa.

- Mapeo

Característica del programa tales como tamaño en bytes, localización en memoria, fecha de última modificación, etc.

- Comparación de código

Involucra los códigos fuentes y códigos objetos.

- Job Accounting Software. Informe de Contabilidad del Sistema

Utilitario del sistema operativo que provee el medio para acumular y registrar la información necesaria para facturar a los usuarios y evaluar el uso del sistema.

En este punto se mencionarán cuales son los factores que influyen en la adecuada selección de una herramienta CAAT, así como los pasos que se deben tomar en cuenta para la planificación y selección de la misma.

Cuando se planifica la auditoría, el auditor de sistemas de información debe considerar una combinación apropiada de las técnicas manuales y las técnicas de auditoría asistidas por computadora. Cuando se determina utilizar CAAT los factores a considerar son los siguientes:

Conocimientos computacionales, pericia y experiencia del auditor de sistemas de información.

Disponibilidad de los CAAT y de los sistemas de información.

Eficiencia y efectividad de utilizar los CAAT en lugar de las técnicas manuales

Restricciones de tiempo

Los pasos más importantes que el auditor de sistemas de información debe considerar cuando prepara la aplicación de los CAAT seleccionados son los siguientes:

Establecer los objetivos de auditoría de los CAAT: Determinar accesibilidad y disponibilidad de los sistemas de información, los programas/sistemas y datos de la organización.

Definir los procedimientos a seguir (por ejemplo: una muestra estadística, recálculo, confirmación, etc).

Definir los requerimientos de output.

Determinar los requerimientos de recursos.

Documentar los costos y los beneficios esperados.

Obtener acceso a las facilidades de los sistemas de información de la organización, sus programas/sistemas y sus datos.

Documentar los CAAT a utilizar incluyendo los objetivos, flujogramas de alto nivel y las instrucciones a ejecutar.

Acuerdo con el cliente (auditado): Los archivos de datos, tanto como los archivos de operación detallados (transaccionales, por ejemplo), a menudo son guardados sólo por un período corto, por lo tanto, el auditor de sistemas de información debe arreglar que estos archivos sean guardados por el marco de tiempo de la auditoría.

Organizar el acceso a los sistemas de información de la organización, programas/sistemas y datos con anticipación para minimizar el efecto en el ambiente productivo de la organización

El auditor de sistemas de información debe evaluar el efecto que los cambios a los programas/sistemas de producción puedan tener en el uso de los CAAT. Cuando el auditor de sistemas de información lo hace, debe considerar el efecto de estos cambios en la integridad y utilidad de los CAAT, tanto como la integridad de los programas/sistemas y los datos utilizados por el auditor de sistemas de información. Probando los CAAT el auditor de sistemas de información debe obtener una garantía razonable de la integridad, confiabilidad, utilidad y seguridad de los CAAT por medio de una planificación, diseño, prueba, procesamiento y revisión adecuados de la documentación. Ésto debe ser hecho antes de depender de los CAAT. La naturaleza, el tiempo y extensión de las pruebas depende de la disponibilidad y la estabilidad de los CAAT.

La seguridad de los datos y de los CAAT pueden ser utilizados para extraer información de programas/sistemas y datos de producción confidenciales. El auditor de sistemas de información debe guardar la información de los programas/sistemas y los datos de producción con un nivel apropiado de confidencialidad y seguridad. Al hacerlo el auditor debe considerar el nivel de confidencialidad y seguridad que exige la organización a la cual pertenecen los datos. El auditor de sistemas de información debe utilizar y documentar los resultados de los procedimientos aplicados para asegurar la integridad, confiabilidad, utilidad y seguridad permanentes de los CAAT. Por ejemplo, debe incluir una revisión del mantenimiento de los programas y controles de los cambios de programa de auditoría para determinar que sólo se hacen los cambios autorizados al CAAT.

Cuando los CAAT están en un ambiente que no está bajo el control del auditor de sistemas de información, un nivel de control apropiado debe ser implementado para identificar los cambios a los CAAT Cuando se hacen cambios a los CAAT el auditor de sistemas de información debe asegurarse de su integridad, confiabilidad, utilidad y seguridad por medio de una planificación, diseño, prueba, procesamiento y revisión apropiados de la documentación, antes de confiar en ellos.

Cuando se toma la decisión de hacer una auditoría de sistemas con al ayuda de CAAT es importante tomar en cuenta los pasos que a continuación se describen.

El uso de los CAAT debe ser controlado por el auditor de sistemas de información para asegurar razonablemente que se cumple con los objetivos de la auditoría y las especificaciones detalladas de los CAAT. El auditor debe:

Realizar una conciliación de los totales de control.

Realizar una revisión independiente de la lógica de los CAAT

Realizar una revisión de los controles generales de los sistemas de información de la organización que puedan contribuir a la integridad de los CAAT (por ejemplo: controles de los cambios en los programas y el acceso a los archivos de sistema, programa y/o datos).

El software de auditoría generalizado, también conocidos como paquetes de auditoría s on programas de computadora diseñados para desempeñar funciones de procesamiento de datos que incluyen leer archivos de computadora, seleccionar información, realizar cálculos, crear archivos de datos e imprimir informes en un formato especificado por el auditor.

Cuando el auditor de sistemas de información utiliza el software de auditoría generalizado para acceder a los datos de producción, se deben tomar las medidas apropiadas para proteger la integridad de los datos de la organización. Además, el auditor de sistemas de información tendrá que conocer en el diseño del sistema y las técnicas que se utilizaron para el desarrollo y mantenimiento de los programas/sistemas de aplicación de la organización.

El software utilitario es usado para desempeñar funciones comunes de procesamiento de datos, como clasificación, creación e impresión de archivos. Estos programas generalmente no están diseñados para propósitos de auditoría y, por lo tanto, pueden no contener características tales como conteo automático de registros o totales de control.

Cuando el auditor de sistemas de información utiliza el software utilitario debe confirmar que no tuvieron lugar ninguna intervención no planificada durante el procesamiento y que éste software ha sido obtenido desde la biblioteca de sistema apropiado, mediante una revisión del log de la consola del sistema o de la información de contabilidad del sistema. El auditor de sistemas de información también debe tomar las medidas apropiadas para proteger la integridad del sistema y programas de la organización, puesto que estos utilitarios podrían fácilmente dañar el sistema y sus archivos.

Los datos de prueba consisten en tomar una muestra del universo de datos del sistema que se encuentra en producción para analizarlos.

Cuando el auditor de sistemas de información utiliza los datos de prueba debe estar consiente de que pueden existir ciertos puntos potenciales de errores en el procesamiento; dado que esta técnica no evalúa los datos de producción en su ambiente real. El auditor de sistemas de información también debe estar consiente de que el análisis de los datos de prueba pueden resultar muy complejos y extensos, dependiendo de el número de operaciones procesadas, el número de programas sujetos a pruebas y la complejidad de los programas/sistemas.

Cuando el auditor de sistemas de información utiliza el software de aplicación para sus pruebas CAAT, debe confirmar que el programa fuente que está evaluando es lo mismo que se utiliza actualmente en producción. El auditor de sistemas de información debe estar consiente de que el software de aplicación sólo indica el potencial de un proceso erróneo, no evalúa los datos de producción en su ambiente real. Cuando el auditor de sistemas de información utiliza los sistemas de auditoría especializados debe conocer profundamente las operaciones del sistema.

Una descripción del trabajo realizado, seguimiento y las conclusiones acerca de los resultados de los CAAT deben estar registrados en los papeles de trabajo de la auditoría. Las conclusiones acerca del funcionamiento del sistema de información y de la confiabilidad de los datos también deben estar registrados en los papeles de trabajo de la auditoría. El proceso paso a paso de los CAAT debe estar documentado adecuadamente para permitir que el proceso se mantenga y se repita por otro auditor de sistemas de información. Específicamente los papeles de trabajo deben contener la documentación suficiente para describir la aplicación de los CAAT incluyendo los detalles que se mencionan en los párrafos siguientes:

Planificación

Los objetivos de los CAAT

Los CAAT a utilizar

Los controles a implementar

El personal involucrado, el tiempo que tomará y los costos.

La documentación debe incluir:

Los procedimientos de la preparación y la prueba de los CAAT y los controles relacionados.

Los detalles de las pruebas realizadas por los CAAT.

Los detalles de los input (ejemplo: los datos utilizados, esquema de archivos), el procesamiento (ejemplo: los flujogramas de alto nivel de los CAAT, la lógica).

Evidencia de auditoría: el output producido (ejemplo: archivos log, reportes).

Resultado de la auditoría.

Conclusiones de la auditoría.

Las recomendaciones de la auditoría.

La sección del informe donde se tratan los objetivos, la extensión y metodología debe incluir una clara descripción de los CAAT utilizados. Esta descripción no debe ser muy detallada, pero debe proporcionar una buena visión general al lector. La descripción de los CAAT utilizados también debe ser incluida en el informe donde se menciona el hallazgo específico relacionado con el uso de los CAAT. Si se puede aplicar la descripción de los CAAT a varios hallazgos o si es demasiado detallado debe ser descrito brevemente en la sección del informe donde se tratan los objetivos, extensión y metodología y una referencia anexa para el lector, con una descripción más detallada.

A continuación se mencionan y se describe el funcionamiento de las principales herramientas CAAT, cuales son sus beneficios y que es lo que ofrecen.

IDEA[41].

A través de la herramienta IDEA, se puede disminuir costos de análisis, realzar la calidad del trabajo y adquirir nuevos roles. Con esta herramienta se puede leer, visualizar, analizar y manipular datos; llevar a cabo muestreos y extraer archivos de datos desde cualquier origen ordenadores centrales a PC, incluso reportes impresos.

IDEA es reconocido en todo el mundo, como un estándar en comparaciones con otras herramientas de análisis de datos, ofreciendo una combinación única en cuanto a poder de funcionalidad y facilidad de uso.

Auditoría externa de estados financieros.

Precisión: comprobación de cálculos y totales.

Revisión analítica: comparaciones, perfiles, estadísticas.

Validez: duplicados, excepciones, muestreos estadísticos.

Integridad: omisiones y coincidencias.

Cortes: análisis secuencial de fechas y números.

Valuación:provisiones de inventario.

Auditoría interna.

Conformidad de políticas.

Valor del dinero.

Pruebas de excepción.

Análisis.

Comparaciones y coincidencias.

Detección de fraudes.

Compras y pagos: validación de proveedores, análisis contables.

Nómina: coincidencias cruzadas, cálculos.

Lavado de dinero: valores elevados, cifras redondeadas, movimientos frecuentes.

Informes y análisis de gestión.

Análisis y cálculos de porcentajes.

Sumarización y categorías (por ejemplo: por cliente, producto o región).

Establecimiento de medidas de actuación (por ejemplo: tiempos de respuesta en un proceso de pedidos).

Perfiles.

Análisis de Inventario.

Análisis de flujo de caja.

Revisiones de Seguridad.

Registros del sistema.

Derechos de acceso.

Registro de teléfonos.

Firewalls.

Transferencias de archivos.

Importación de datos desde el sistema central y exportación a un nuevo sistema en un formato más adecuado.

Bancos e instituciones financieras.

Verificación de cálculos de interés.

Identificación de cuentas inactivas.

Análisis de préstamos por índices de riesgo.

Corroboración de provisiones para pérdidas por préstamos.

Análisis de reclamos de seguros.

Industrias.

Verificación de costos de inventarios.

Análisis de movimientos de inventario.

Comprobación de diferencias entre el mayor general y las cuentas de inventario.

Análisis y anticuación del trabajo en curso.

Organizaciones de ventas al por menor.

Análisis de utilidad bruta.

Análisis por región, departamento o línea de producto.

Análisis de precios.

Entes gubernamentales (prestadores de ayudas y beneficios).

Comprobación de cálculos.

Análisis y acumulación de estadísticas de pago.

Búsqueda de duplicados: coincidencias cruzadas de nombres, direcciones e información bancaria.

Importación de datos. IDEA permite importar casi todo tipo de archivos desde cualquier tipo de origen, mediante la utilización del Asistente de importación. IDEA ofrece también el editor de Definiciones de Registro (RDE, Record Definition Editor), que lo ayudará en la importación de archivos complejos, registros de longitud variable, y archivos con múltiples tipos de registros. Este producto también puede ser utilizado para modificar definiciones de registros creadas y guardadas por el Asistente de Importación.

Manejo de archivos y clientes. IDEA utiliza un Explotador de Archivos que proporciona un manejo sencillo y estandarizado de los mismos. Esta ventana puede cambiarse de posición en la pantalla y puede modificarse su tamaño. En ella se visualiza, ya sea en forma jerárquica u ordenada, toda la información referente a los archivos de IDEA que pertenecen a la carpeta de trabajo (cliente) activa. IDEA utiliza el concepto de Carpetas de Cliente para facilitar el manejo de los archivos. Tanto el nombre del cliente o proyecto como el período de análisis pueden ser asociados a una Carpeta de Cliente. Esta información aparecerá en todos los informes que se impriman dentro de esta carpeta. La Barra de Herramientas del Explorador de Archivos proporciona un acceso sencillo a las funciones de manejo de archivos incluyendo la posibilidad de marcar un archivo.

Estadísticas de campo. Pueden generarse estadísticas para todos los campos numéricos y de fecha pertenecientes a una base de datos. Se pueden calcular, para cada campo numérico, el valor neto, los valores máximos y mínimos, el valor medio, así como también la cantidad de registros positivos y negativos y la cantidad de registros de valor cero. Para los campos de fecha se proporcionan estadísticas tales como la fecha más temprana y fecha más tardía y el análisis de transacciones diarias y mensuales.

Historial. Dentro de la Ventana de Base de Datos, la pestaña Historial muestra todas y cada una de las operaciones realizadas en la Base de Datos presentadas en una lista que puede expandirse fácilmente. Cada prueba o función realizada genera, en forma automática, un código IDEAScript que puede ser copiado en el Editor de IDEAScript. IDEAScript es un lenguaje de programación compatible con Visual Basic.

Extracciones. La Extracción o prueba de excepción, es la función más comúnmente utilizada en IDEA para identificar elementos que satisfacen una determinada condición como por ejemplo pagos mayores a $10,000 o transacciones efectuadas con anterioridad a una fecha dada. Los criterios de extracción son ingresados utilizando el Editor de Ecuaciones y todos los registros que satisfagan el criterio ingresado son extraídos a una nueva base de datos. Se puede realizar una sola extracción de registros a una base de datos o hasta 50 extracciones diferentes a través de un solo paso por la base de datos.

Extracción indexada. La Extracción Indexada permite limitar el ámbito de los datos a ser buscados por IDEA en la base de datos. Una extracción indexada ahorra tiempo al trabajar con bases de datos extensas.

Extracción por valor clave. La Extracción por Valor Clave brinda la posibilidad de generar una serie de bases de datos secundarias en forma rápida mediante valores comunes encontrados en la base de datos primaria. La extracción por valor clave no requiere de la creación de ecuaciones para ejecutar la extracción. Una clave es un índice creado en una base de datos y un valor clave es uno de los posibles valores que puede tomar esa clave.

@Funciones. Las @Funciones son utilizadas para realizar cálculos complejos y pruebas de excepción. IDEA proporciona más de 80 funciones las cuales pueden utilizarse para llevar a cabo aritmética de fechas, manipulaciones de texto, así como cálculos estadísticos, numéricos, financieros y de conversión. En IDEA las funciones comienzan, ortográficamente, con el símbolo “@”, y son muy similares a las funciones proporcionadas por el programa Microsoft Excel.

Conector Visual. El conector Visual le permite generar una única base de datos a través de otras bases de datos que comparten un campo “clave” en común. Para crear una conexión visual entre diferentes bases de datos, se debe seleccionar una base de datos primaria y luego conectar bases de datos que posean registros coincidentes. La relación creada por el Conector Visual entre las bases de datos es uno a muchos, es decir que la base de datos primaria puede contener diversos registros coincidentes en las bases de datos conectadas. Todos los registros de las bases de datos conectadas que coincidan con los registros de la base de datos primaria son incluidos en la base de datos resultante.

Uniones. IDEA, a través de la opción Unir Bases de Datos, permite combinar dos campos de bases de datos distintas dentro de una única base de datos, comprobando la existencia o no de datos coincidentes en ambos archivos. Las uniones entre bases de datos pueden realizarse si las mismas contienen un campo en común denominado campo clave.

Agregar. La función Agregar Bases de Datos se utilizar para concatenar dos o más archivos dentro de una única base de datos. Por ejemplo se pueden agregar todos los archivos mensuales de nóminas para obtener una base de datos con todas las nóminas del año. Luego esta base de datos podría ser sumarizada por empleado obteniendo el bruto, el neto anual y las deducciones anuales. Pueden concatenarse hasta 32,768 archivos en una única base de datos.

Comparar. La opción Comparar Bases de Datos identifica las diferencias que existen en un campo numérico dentro de dos archivos para una clave en común. Estos archivos pueden ser comparados en diferentes momentos, por ejemplo, en el caso de la nómina al principio y al final del mes para identificar cambios en los salarios de cada empleado. Se puede comparar también un campo numérico en sistemas distintos, por ejemplo, la cantidad de inventario existente para un ítem tanto en el archivo maestro de inventario como en el archivo inventarios.

Duplicados. IDEA puede identificar elementos duplicados dentro de una base de datos donde existen hasta 8 campos con la misma información. Por ejemplo, números de cuenta duplicados, direcciones, pólizas de seguros, etc.

Omisiones. IDEA le permite buscar omisiones o huecos en secuencias numéricas y de fechas dentro de un archivo, así como también dentro de secuencias alfanuméricas a través de una máscara previamente definida. Para omisiones de fecha, se pueden elegir las opciones fines de semana e ignorar vacaciones. Como ocurre con muchas de las funciones de IDEA, se pueden establecer criterios antes de realizar la búsqueda, tales como importes superiores a $1,000, e incluso se puede modificar el incremento si se desea buscar, por ejemplo, omisiones múltiplos de 10.

Omisiones. La opción Ordenar se utilizar para crear una base de datos físicamente ordenada de acuerdo a un orden previamente especificado. El ordenar bases de datos puede mejorar significativamente el desempeño de determinadas funciones.

Gráficos. La opción Graficar Datos puede utilizarse para graficar archivos de datos o resultados de pruebas realizadas, ya sea en gráficos de barras, barras agrupadas, áreas, líneas o sectores. El Asistente de Gráficos lo guiará paso a paso en la creación del gráfico proporcionándole opciones para incluir títulos, efectos 3D, leyendas, colores, formas y estilos de rejillas. Los gráficos pueden ser impresos, guardados como archivos de mapa de bits o pueden ser copiados en otra aplicación de Windows.

Ley de Benford. Mediante la aplicación del análisis de la ley de Benford podrá identificar posibles errores, fraudes potenciales y otras irregularidades. Esta ley determina que los dígitos y las secuencias de dígitos persiguen un patrón predecible. El análisis cuenta las apariciones de valores en los dígitos en una serie de datos y compara los totales con un resultado predeterminado de acuerdo a la ley de Benford. Los dígitos distintos de cero son contados de izquierda a derecha.

Estratificación. La Estratificación Numérica, la Estratificación de Carácter y la Estratificación de Fecha son una poderosa herramienta para totalizar la cantidad y el valor de los registros dentro bandas específicas. Permiten analizar, por ejemplo, elementos por código postal o por código alfanumérico de producto o activos por fecha de adquisición.

Sumarización. La Sumarización de Campo Rápida se utiliza para totalizar valores de campos numéricos por cada clave única, sumarizando un único campo clave. La Sumarización por Campo Clave se utiliza cuando la clave esta formada por uno o más campos. Los resultados de las sumarizaciones pueden ser graficados y puede accederse en detalle a los registros asociados a cada clave.

Antigüedad. La función antigüedad realiza una anticuación del archivo desde una fecha específica en hasta seis intervalos definidos. Por ejemplo, al final del año pueden anticuarse los créditos a cobrar para determinar si se deben realizar provisiones. La función antigüedad produce un Informe de Antigüedad y dos bases de datos opcionales: la base de datos de antigüedad detallada y la base de datos totalizada por clave.

Tabla pivot. La Tabla Pívot le permite crear análisis variables y multi-dimensionales en archivos de datos extensos. Al momento de diseñar una tabla pívot en IDEA, podrá seleccionar la ubicación de los distintos campos en la tabla para visualizar la información en el modo en que usted desea. La posición de los campos en la tabla definirá como estarán organizados y cómo serán sumarizados los datos.

Agrupador de procesos. Cuando se ejecuta una serie de tareas sobre una base de datos de IDEA, cada tarea requiere de un paso a través de la base de datos. El Agrupador de Procesos analiza las tareas a efectuar y ejecuta las diferentes tareas realizando un solo paso por la base de datos, siempre y cuando esto sea posible. El Agrupador de Procesos ejecuta cada tarea en forma independiente y crea una salida para cada proceso realizando un solo paso por la base de datos.

Muestreo. IDEA proporciona cuatro métodos de muestreo junto con la posibilidad de calcular tamaños de muestras basadas en parámetros ingresados, y evaluar los resultados de las muestras efectuadas. Los métodos de muestreo disponibles son: sistemático (ej. cada 1000 registros); aleatorio (número de elementos elegidos al azar); aleatorio estratificado (un número específico de elementos seleccionados de acuerdo al azar de acuerdo a intervalos); y unidad monetaria (ej. De cada 1,000 dólares u otra unidad monetaria).IDEA proporciona también una opción de Planificación y Evaluación de Atributos, la cual puede ser utilizada para calcular tamaños de muestras, niveles de confianza, límites de errores o desvíos y cantidad de errores de la muestra. Estos cálculos son utilizados para planificar y luego evaluar los resultados de las muestras.

Agregar campos. Los datos importados a IDEA son protegidos y no pueden ser modificados. Sin embargo, pueden agregarse campos adicionales editables ya sea para detallar comentarios, para tildar elementos o para corregir datos. Por otro lado, se pueden agregar campos virtuales (calculados) para probar cálculos en una base de datos, para realizar nuevos cálculos, para obtener porcentajes a través de otros campos de la base de datos, o para convertir datos de un tipo a otro. Los campos editables pueden estar “vacíos” para ingresar comentarios o datos, o pueden basarse en una expresión como ocurre en el caso de los campos virtuales. Los campos booleanos y triestado permiten etiquetar o marcar los campos de acuerdo a 2 o 3 estados respectivamente.

IDEAScript. IDEAScript es un lenguaje de programación orientada a objetos, compatible con Microsot Visual Basic para Aplicaciones TM y LotusScript TM. Los IDEAScripts, también denominados macros, pueden ser creados ya sea grabando una serie de pasos, copiándose desde otros scripts, copiándose desde el Historial, siendo ingresados en la Ventana de Macro o mediante una combinación de cualquiera de todas estas posibilidades. Los Scripts pueden incorporarse al menú Herramientas o a la Barra de Herramientas de Macro, o ejecutarse simplemente desde el menú Herramientas. Los IDEAScript poseen una serie de herramientas complementarias tales como el Editor de Diálogos, el Explorador de Lenguaje y las herramientas de Depuración para asistirlo en la creación de los scripts.

ACL[42]

ACL es una herramienta CAAT enfocada al acceso de datos, análisis y reportes para auditores y profesionales financieros.

Una de las ventajas de esta herramienta es que no es necesario ser un especialista en el uso de CAAT ya que su uso es muy amigable, esta herramienta reduce el riesgo y asegura el retorno de la inversión, también posee una poderosa combinación de accesos a datos, análisis y reportes integrados, ACL lee y compara los datos permitiendo a la fuente de datos permanecer intacta para una completa integridad y calidad de los mismos. ACL permite tener una vista inmediata de la transacción de datos críticos en la organización.

ACL permite:

Análisis de datos para un completo aseguramiento.

Localiza errores y fraudes potenciales.

Identifica errores y los controla.

Limpia y normaliza los datos para incrementar la consistencia de los resultados.

Realiza un test analítico automático y manda una notificación vía e-mail con el resultado.

ACL brinda una vista de la información de la organización y habilita directamente el acceso a búsquedas de cualquier transacción, de cualquier fuente a través de cualquier sistema.

Ahorra tiempo y reduce la necesidad de requerimiento de información a departamentos de TI muy ocupados, incrementa el nivel de datos hospedados en múltiples ERP o aplicaciones especializadas. Permite examinar el 100 por ciento de las transacciones de datos, cada campo, cada registro.

Accesa a diversos tipo de de datos con facilidad incluyendo bases de datos ODBC. Esta herramienta proporciona una completa integridad de datos, ACL solo tiene acceso de lectura a los datos de los sistemas que se están monitoreando, esto significa que la fuente de datos nunca será cambiando, alterada o borrada.

Una de las ventajas de esta herramienta es que tiene un tamaño ilimitado en el monitoreo de datos y puede procesar rápidamente millones de transacciones de datos ya que permite leer mas de 10,000 y hasta 100,000 registros por segundo

ACL destaca por ser de fácil uso: selecciona, identifica y da formato a los datos fácilmente gracias al Data Definition Wizard con esta librería permite importar y exportar datos directamente a Excel, Access y XML, otra mas de las ventajas es que no es necesario tener conocimientos de programación para el uso de ACL.

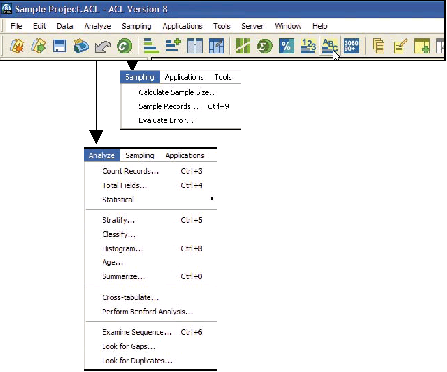

La herramienta tiene comandos pre-programados para análisis de datos, pero también puede analizar datos adaptándose a una metodología y excepciones de investigación en cualquier momento, se pueden implementar continuos monitoreos haciendo análisis automáticos a través de scripts y habilitando la notificación en tiempo real. Explora los datos rápida y completamente, como se muestra en Figura 3.2, “Comandos pre-cargados”

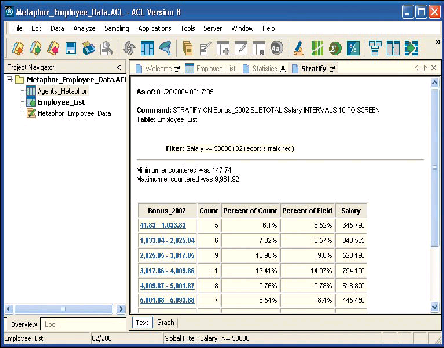

Otra ventaja es los resultados se pueden ver fácilmente y entenderlos en formatos tabulares, posee graficas precargadas, también posee un log de actividad de los registros ésto permite analizar y comprar registros pasados con los nuevos, posee vistas de reportes precargadas de Crystal Reports, como se muestra en Figura 3.3, “Visor de Cristal Reports”

Especificaciones técnicas:

PC con procesador Pentium o superior.

Windows 98/ME o Windows NT (SP6), 2000 (SP2), XP.

32MB de RAM (Mínimo).

26MB de espacio en disco duro para ACL (Mínimo) y 44 MD extras si se desea instalar la librería de Crystal Reports.

Otros componentes requeridos:

Internet Explorer 5.5 o mayor.

Windows Installer

MDAC 2.6

MsJet 4.0 SP3 o mayor.

MSXML 4.0 o mayor.

Auto Audit es un sistema completo para la automatización de la función de Auditoría, soportando todo el proceso y flujo de trabajo, desde la fase de planificación, pasando por el trabajo de campo, hasta la preparación del informe final.

Además del manejo de documentos y papeles de trabajo en forma electrónica, Auto Audit permite seguir la metodología de evaluación de riesgos a nivel de entidad o de proceso, la planificación de auditorías y recursos, seguimiento de hallazgos, reportes de gastos y de tiempo, control de calidad, y cuenta con la flexibilidad de un módulo de reportes “ad hoc”. Todos estos módulos están completamente integrados y los datos fluyen de uno a otro automáticamente. Su pantalla principal se muestra en la Figura 3.4, “Ventana principal”.

- Eficiencia en el trabajo

Aumenta la eficiencia en la conducción de la evaluación de riesgos y planificación anual. El incremento está entre 20% y 45%.

- Base de conocimiento

Acceso inmediato a toda la documentación de auditorías pasadas, en ejecución o planeadas.

- Flexibilidad

Permite que los auditores puedan trabajar en lugares distantes con sus réplicas locales de la auditoría en curso y su posterior sincronización a la base de datos centralizada.

- Estandarización y control

Garantiza el seguimiento de metodologías de trabajo de acuerdo a las mejores prácticas de la organización con el uso de una biblioteca de documentos estándares (memoranda, programas, papeles de trabajo, cuestionarios, evaluaciones, informe final y otros).

- Adaptabilidad

Provee una herramienta de reportes “ad hoc” para la generación de informes, tablas y gráficos con los formatos requeridos para el Comité de Auditoría o Auditor General.

- Comunicación

Mejora la comunicación con los auditados en el seguimiento de los hallazgos y planes de acción.

- Reducción de costos y aprovechamiento del recurso más valioso (el auditor):

Se reducen los costos y el tiempo de documentación y revisión de papeles, logrando invertir más tiempo en la auditoría, añadiendo así valor a la labor de auditoría.

- Seguridad y confidencialidad

Permite la creación de usuarios definiendo perfiles según su rol dentro de la auditoría para controlar el acceso de documentos e integridad de la información. Con sus algoritmos de cifrado (encriptación) Auto Audit garantiza la confidencialidad de información.

- Facilidad de uso

Auto Audit se aprende e implementa en menos de una semana.

- Integración con ACL

Es posible integrar los procesos de análisis de datos que se efectúan con ACL en los papeles de trabajo de Auto Audit.

Planificación de Auditorías en función de la Evaluación de Riesgos, siguiendo la metodología de evaluación vertical y/o por proceso.

Programación de auditorías y asignación de auditores para el trabajo de campo.

Flexibilidad máxima para la numeración e índice de los programas y papeles de trabajo, enlaces y referencias cruzadas de documentos.

Mantenimiento de una Biblioteca de Estándares de programas de auditoría, papeles de trabajo, memos, listas de chequeo, hallazgos, informes y otros.

Establecimiento de usuarios con perfiles definidos para crear, modificar, eliminar, revisar o aprobar documentos específicos, de acuerdo a su rol dentro del flujo de trabajo en el proceso de auditoría (Gerente, Encargado, Staff).

Creación automática del Informe Final de Auditoría extrayendo información clave de los hallazgos registrados durante el trabajo de campo.

Monitoreo de hallazgos para todas las auditorías visualizado por status, fecha de seguimiento, auditoría, nivel de riesgo y otros.

Registro de tiempos y gastos para la generación de reportes.

Elaboración de encuestas post-auditoría así como también evaluaciones de los auditores.

Disponibilidad de reportes estándares ya listos para su uso y posibilidad de crear reportes “ad hoc” según las necesidades.

Mantiene un registro histórico de todas las actualizaciones, revisiones y aprobaciones de documentos.

Permite personalizar áreas de la aplicación para reflejar el ambiente de trabajo único de cada organización tales como: áreas de negocio, factores de riesgo, calificaciones de hallazgos, entre otros y se adapta a cualquier estructura de auditoría (COSO, COCO, CSA).

Tiene un algoritmo propio que encripta los datos asegurando la confidencialidad de la información y su acceso únicamente a través de la aplicación.

Audicontrol APL (AUDISIS)[43]

La metodología Audicontrol APL versión 2005 y el software en el que ésta se apoya, proveen ayudas para asistir a los diseñadores de controles, analistas de seguridad y analistas de riesgos, en el desarrollo de todas las etapas de proyectos de Gestión de Riesgos y Diseño de Controles Internos o de Rediseño, Reingeniería del Sistema de Control Interno existente para procesos de negocio, sistemas de información (Aplicaciones de Computador) y la Infraestructura de Tecnología de Información de la organización.

Audicontrol APL es una herramienta para asistir en la construcción de sistemas de gestión de riesgos y controles internos en los procesos de la cadena de valor y los sistemas de información de las empresas. Para este fin, utiliza la técnica de Autoevaluación del Control (CSA: Control Self Assessment), también conocida con el nombre de Autoaseguramiento del Control (CSA: Control Self Assurance). Esta es una extensión de los mecanismos de control interno que tiene por objeto el asegurar a los clientes, accionistas y organismos gubernamentales de control y vigilancia, que los controles necesarios están establecidos y son efectivos para mitigar los riesgos importantes.

Desde la perspectiva administrativa, CSA asiste en la determinación de si la organización está satisfaciendo sus objetivos. Las ventajas claves de implementar un CSA incluyen la detección temprana de riesgos y el desarrollo de planes de acción concretos que salvaguarden los programas organizacionales contra riesgos del negocio significativos. Los objetivos del CSA son:

Reducir o eliminar los controles costosos e inefectivos.

Define con precisión las áreas de riesgo, mientras se desarrollan adecuadas medidas de control.

Evalúa los estándares de control utilizados.

Enfatiza las responsabilidades de la administración por el desarrollo y monitoreo efectivo de los sistemas de control interno.

Comunicar los resultados a otros.

CSA es una técnica que implica la conducción de talleres (workshops) con todos los miembros del staff que intervienen en un proceso o sistema de información, en el cual se discuten los riesgos y problemas de control y se aconsejan planes de acción para solucionar esos problemas. Este proceso ofrece un medio de identificar los problemas de control y las recomendaciones de mejoramiento. Los facilitadores ayudan al grupo a ponerse de acuerdo.

Audicontrol-APL automatiza las metodologías de diseño y documentación de controles en operaciones de negocios y procesos de TI, utilizando tres alternativas de escenarios de riesgo:

Subprocesos o componentes de los procesos de la Cadena de Valor de las Empresas (misionales o de apoyo administrativo), definidos de acuerdo con las condiciones de funcionamiento reales de cada Organización.

Diez escenarios de riesgos claves para la Infraestructura de TI. La metodología es aplicable para desarrollar el enfoque de diseño de gestión de riesgos para procesos de los cuatro dominios del Modelo COBIT (Control Objectives for Information and Related Technology, tercera edición en el año 2000).

Quince escenarios de Riesgo agrupados de manera natural, que representan el ciclo de vida del control de los datos en las aplicaciones de computador.

Audicontrol-APL provee una herramienta de software orientada al usuario final, para apoyar el desarrollo de todas las fases y etapas de la metodología de Diseño de Controles y Gestión de Riesgos Operacionales. Las 2 fases y 10 etapas de la metodología son las siguientes:

Fase I: fase estática o estructural del control interno.

Identificar la Seguridad Requerida.

Evaluar Riesgos Potenciales e identificar Riesgos Críticos.

Elaborar Mapa de Riesgos.

Seleccionar Controles Necesarios y evaluar la protección que ofrecen.

Definir Especificaciones para Implantar los Controles (Documentar los Controles).

Fase II: dinámica u operativa del control interno.

Sensibilizar y Concientizar a los propietarios del proceso para el mejorar cultura de Control de la Organización.

Elaborar e Implantar Guías de Autocontrol.

Elaborar e Implantar de Guías de Monitoreo de la Protección Existente y del Riesgo Residual.

Generar el Manual de Controles y Administración de Riesgos Operacionales.

Mantenimiento y Actualización del Manual de Controles.

Audicontrol-APL es un software para Windows, que opera en ambientes monousuario o en Red local.

La metodología AUDICONTROL APL fue creada para apoyar el trabajo de:

Analistas y Desarrolladores de Sistemas.

Departamentos de Organización y Métodos.

Auditores de Sistemas.

Departamentos de Control Interno.

Administradores de Seguridad en Procesamiento electrónico de datos.

Administradores de Riesgos.

Funciones.

Para cada proceso o sistema objeto de estudio, Audicontrol-APL ayuda a personalizar las bases de datos de conocimientos de las organizaciones, con conceptos y elementos modernos de control aportados por los modelos COBIT ( Control Objectives for Information and Related Technology ISACA, 2000 ) y COSO y las normas ISO 9000, ISO 9126, ISO 12207, ISO 14000, ISO 18000 e ISO 17799.

En las actividades de diseño, rediseño, documentación e implantación de los controles, Audicontrol-APL apoya a los diseñadores con guías, cuestionarios estándar y bases de conocimientos sobre procesos de tecnología de información, riesgos, causas del riesgo, controles y objetivos de control.

Identificar y categorizar los riesgos inherentes a los negocios o servicios de las empresas, como lo recomienda el modelo COSO.

Ayuda a elaborar el Mapa de Riesgos con la ubicación física, lógica y funcional de los riesgos en las dependencias y procesos que intervienen en los negocios o servicios de las empresas.

Seleccionar los controles necesarios para mitigar el impacto o reducir la probabilidad de ocurrencia de las amenazas que podrían originar cada uno de los riesgos potenciales críticos.

Mide (califica) el grado de protección que aportan los controles seleccionados, por cada amenaza (causa del riesgo), punto de control, dependencia y objetivo de control de cada proceso de negocio y servicio soportado en tecnología de información.

Elaborar Guías de Autocontrol que asignan responsabilidades por la ejecución y/o supervisión de cada control clave en las dependencias que intervienen en los procesos de negocios automatizados.

Elaborar Guías de Autoevaluación del Control o Autoaseguramiento del Control, para medir (determinar) periódicamente los niveles del riesgo residual en las dependencias de la empresa.

Diseñar e implantar el Plan de Mitigación de Riesgos no protegidos apropiadamente por los controles establecidos en la organización.

Elaborar los Manuales de Control Interno y Gestión de Riesgos para los procesos, las aplicaciones y la infraestructura de TI y permite su actualización permanente.

Para los procesos y sistemas en proceso de desarrollo, Audicontrol-APL ayuda a diseñar e implantar la estructura de control requerida, desde su inicio hasta su implantación definitiva.

Ofrece la posibilidad de personalizar y reutilizar las bases de datos generadas con circunstancias propias de la empresa, como base para el diseño de controles en otras áreas o procesos automatizados.

Provee ayudas y herramientas para valorar y medir el riesgo potencial (RP), la protección ofrecida (PO) por los controles establecidos y el riesgo residual (RR) que están asumiendo las organizaciones en cada proceso o sistema de información.

Audicontrol-APL cuenta con el soporte y asesoría permanente de AUDISIS, que es una firma de Consultores Gerenciales especializados en control y auditoría de sistemas, estable y de reconocido prestigio profesional en Colombia y el exterior.

En síntesis, Audicontrol-APL p roporciona un esquema de trabajo seguro y eficiente para:

Identificar y evaluar los riesgos potenciales y residuales asociados con las operaciones de negocio y de soporte administrativo de las empresas.

Definir e implantar controles manuales y automatizados que sean efectivos para reducir a niveles aceptables la exposición al riesgo en los sistemas automatizados de las empresas, con su respectiva documentación.

Facilitar la implantación de un Sistema de Gestión de Riesgos Operacionales.

Implantar técnicas y procedimientos de Autocontrol y de Prevención del Riesgo en las empresas.

AuditMaster[44]

AuditMaster de Pervasive, es una solución de supervisión de transacciones a nivel de base de datos. Este sistema controla e informa de toda la actividad que tiene lugar en una base de datos Pervasive.SQL.

La tecnología de AuditMaster consiste en capturar las operaciones que se realizan en la base de datos y escribirlas en un archivo de registro. AuditMaster se divide en tres componentes:

- Gestor de eventos (Log event handler)

Es un plugin que se instala fácilmente en la base de datos. Actúa como una especie de “caja negra” que captura y escribe en un registro de seguimiento todas las actividades que se llevan a cabo en la base de datos. Se instala en el nivel de la base de datos, de forma que siempre que ésta funciona, también lo hace el gestor de eventos, manteniendo al día el registro de seguimiento. El gestor de eventos se instala en el sistema con el motor para servidores Pervasive.SQL.

- Base de datos de registro (Log database)

Es un conjunto de archivos de Pervasive.SQL residente en el directorio de datos de AuditMaster. El archivo principal de registro contiene toda la información de seguimiento, por ejemplo, la identificación de usuario, la identificación de la estación de red, el tiempo y la fecha de la operación, el nombre de aplicación, el nombre de la tabla de la base de datos y el tipo de operación. Además, el archivo crea imágenes, antes y después de la transacción, a efectos de actualización de los registros. Cada vez que un usuario modifica algún dato, AuditMaster escribe en el registro tanto el valor antiguo como el nuevo.

- Visor de registros (Log viewer)

Permite hacer consultas a la base de datos de registro, lo que permite que un administrador de seguridad compruebe las actividades realizadas y analice patrones y tendencias. Las consultas se realizan con rapidez gracias a una sencilla interfaz gráfica. Los informes de AuditMaster también pueden evidenciar si se utilizan las prácticas requeridas o buenas prácticas generales. Asimismo, el visor de registros también se emplea para mantener y configurar el sistema AuditMaster, lo que incluye la creación de alertas que ejercen una vigilancia dinámica de las actividades realizadas con datos futuros. Una vez definidas las alertas en AuditMaster, esperan a que se lleve a cabo alguna operación de interés perteneciente al espectro de acciones de los usuarios, tales como la creación, la actualización, la eliminación o simplemente la lectura de datos. Cuando se produce algún evento de interés, el gestor de eventos activa inmediatamente una alerta, bien a través de un correo electrónico enviado a uno o más destinatarios, bien a través de una llamada a otra aplicación o mediante el inicio de una nueva aplicación. El visor de registros puede instalarse en cualquier máquina con acceso al servidor Pervasive.SQL y a los archivos de la base de datos de registro.

AuditMaster no exige modificar el código de la aplicación actual o de la base de datos Pervasive.SQL, ya que es independiente de la aplicación y se instala en la propia base de datos, muy por debajo del nivel de las aplicaciones clientes. AuditMaster puede supervisar varias aplicaciones e incluso identificar la fuente original de cada evento en el registro de seguimiento, permitiendo de esta manera llevar a cabo un análisis interno del sistema y un control detallado de la aplicación.

Además de presentar informes y activar alertas, el registro de seguimiento detallado ofrece otras ventajas. Al almacenar imágenes de todos los cambios antes y después de la transacción, es posible recuperar registros individuales de la base de datos deshaciendo los cambios capturados en el registro de seguimiento. Además, como el registro está almacenado en tablas de Pervasive.SQL, las aplicaciones pueden acceder directamente a los datos de registro, lo que permite integrar AuditMaster en otras aplicaciones.

Trabaja con todos los datos de Pervasive.SQL, tanto transaccionales como relacionales, también puede mantener automáticamente en los registros de datos múltiples archivos de metadatos que faciliten actualizaciones a nuevas versiones de la aplicación cliente, incluso aunque cambien los archivos de definición de datos (DDF). Los metadatos de AuditMaster pueden ser auditados aunque falten los archivos DDF o estén incompletos. Además, si el sistema utiliza registros variantes, AuditMaster sigue realizando las mismas funciones de captura, informe y alerta.

Delos [45]

Delos es un sistema experto que posee conocimientos específicos en materia de auditoría, seguridad y control en tecnología de información.

Este conocimiento se encuentra estructurado y almacenado en una base de conocimiento y puede ser incrementado y/o personalizado de acuerdo con las características de cualquier organización y ser utilizado como una guía automatizada para el desarrollo de actividades específicas.

Para la utilización del sistema hemos identificado cuatro roles o que tienen relación con el control en una organización:

El responsable de diseñar e implementar el control en la organización, quien puede ser un analista de sistemas, un oficial de seguridad, un diseñador de procesos de trabajo o alguien quien realice trabajos de reingeniería.

El responsable de evaluar el correcto funcionamiento del control de la organización, quien normalmente es un auditor, un representante de aseguramiento de calidad o cualquier persona que se le asigne en forma temporal o definitiva la función de evaluación

El usuario del control, quien realiza sus actividades cotidianas con la seguridad de que cuenta con los elementos suficientes para desarrollar sus funciones de forma eficiente, efectiva, segura y consistente y

Los beneficiarios del control, quienes reciben los beneficios de que una organización opere con adecuados procedimientos de control. Los beneficiarios pueden ser tanto internos como externos a la organización, los primeros representados por la administración y los accionistas y los segundos representados normalmente por clientes, proveedores, gobierno, inversionistas, etc.

Delos es una herramienta que fue diseñada pensando en empresas, organizaciones y profesionistas que deseen incrementar los beneficios derivados de la tecnología de información a través de actividades relacionadas con auditoría, seguridad y control en TI.

Delos presenta una serie de características que lo distinguen de otras herramientas.

Orientación al negocio. A diferencia de otros productos de auditoría de software, Delos tiene una orientación al negocio, es decir, parte de un marco de referencia estratégico formado por los objetivos de negocio y factores críticos de éxito de la empresa y lo relaciona con elementos de control interno en tecnología de información. Consecuentemente, su empleo promueve el cumplimiento de los objetivos institucionales de la empresa, permitiendo alinear sus elementos de tecnología de información con la estrategia de negocio. De manera indirecta, Delos ayuda a estructurar los objetivos, metas y factores críticos de éxito de la empresa, así como los indicadores que permiten su medición.

Base de conocimientos. Delos cuenta con una extensa base de conocimientos que contiene tanto elementos de negocio (objetivos, metas y factores críticos de éxito) como elementos de control, seguridad y auditoría en TI, utilizando relaciones puntuales entre dichos elementos para ofrecer un nivel de “inteligencia”. Esta base de conocimientos, no solo permite establecer un marco de referencia para las funciones de auditoría, sino que ofrece la posibilidad de ampliar su alcance y sus beneficios a otras áreas de la empresa que tienen relación con el concepto de control, tales como el área de tecnología de información y, en caso de que exista, el área de contraloría (responsable del control en la empresa).

Fundamento metodológico. El funcionamiento de Delos se basa en una metodología estructurada que ofrece al usuario una orientación detallada sobre las actividades y la secuencia necesaria para desarrollar auditorías o evaluaciones en ambientes de TI. Esta característica diferencia y posiciona favorablemente a Delos con respecto a otros productos, los cuales primordialmente ofrecen un conjunto de “diagramadores,” técnicas y/o “reporteadores” cuya utilización queda supeditada a la experiencia individual de cada usuario o al empleo de una metodología adicional que no necesariamente corresponde a las características del software.

Personalizable a las características y requerimientos de cada empresa. Adicionalmente a contar con una robusta base de conocimientos, Delos permite incorporar nuevos elementos, modificar los existentes y definir nuevas relaciones entre los objetos que integran dicha base. Esto permite complementar el cuerpo de conocimientos y adecuarlo a los requerimientos específicos de cada empresa.

Multicompañía y multiproyecto. La estructura de Delos permite crear modelos de diversas compañías definiendo proyectos con diferentes enfoques, objetivos y alcances. Esta capacidad proporciona gran flexibilidad para la realización de auditorías en empresas o instituciones con requerimientos plurales, como pueden ser: corporativos, entidades de supervisión y vigilancia, organismos gubernamentales o firmas de auditoría externas.

Incluye COBIT. Delos utiliza la estructura y los objetivos de control definidos por COBIT para diseñar programas de auditoría basados en dicha estructura y/o interpretar los resultados de evaluaciones realizadas con el propio enfoque de Delos, con base en el estándar internacional sobre control en tecnología de información emitido por la ISACA (Information Systems Audit and Control Association).

En forma concreta podemos decir que Delos genera los siguientes beneficios:

Ayuda al logro de objetivos de negocio al apoyar el alineamiento de los recursos de TI con la estrategia de la entidad y al incrementar el retorno sobre la inversión en tecnología.

Apoya la planeación estratégica de TI, al identificar elementos indispensables para desarrollar la estrategia tecnológica y alinearla a los intereses institucionales.

Promueve la eficiencia y efectividad de la auditoría al hacer uso de medios automatizados para procesar información e incorporar a los programas de trabajo sólo las actividades que cada auditoría requiere en forma específica.

Capitaliza el conocimiento de la organización y lo materializa en un patrimonio institucional, al conservar el conocimiento en un repositorio de software, minimizando en gran medida los efectos de rotación de personal.

Permite capacitar a personal de nuevo ingreso, tanto de la compañía en general como de las funciones relacionadas con auditoría y control en TI.

Estandariza el trabajo de auditoría al utilizar una metodología automatizada incorporada al sistema de software.

Además de la descripción antes mencionada Delos se divide en 5 módulos mas, los cuales se describen a continuación:

DelosCognos: es el módulo responsable de la administración del conocimiento de Gobierno de Tecnología de Información. Este conocimiento se almacena en una completa base de conocimientos. Este módulo permite personalizar, consultar y mantener actualizada la base de conocimientos del sistema y se integra tanto por elementos de negocio como: estrategias, fortalezas, stakeholders, objetivos, metas y factores críticos de éxito, como por elementos de tecnología de información, tales cómo: Aplicaciones, procesos, recursos, colaboradores y elementos de auditoría /aseguramiento, como: Objetivos de control, procedimientos de control y procedimientos de auditoría entre otros. En esta base de conocimientos también se encuentran los elementos de COBIT. Estos elementos se encuentran interrelacionados, lo cual permite establecer los sistemas de control requeridos por la organización y su relación con elementos de la estrategia institucional.

Delos Mentor: es el módulo encargado de guiar las actividades de auditoría, es decir, funge como consejero o guía virtual que proporciona apoyo para la realización de tareas específicas de auditoría con base en una metodología de trabajo estructurada. Delos Mentor permite elaborar programas de revisión personalizados de acuerdo con las características de la organización y al alcance y objetivos específicos de cada auditoría.

Delos Tutor: Este módulo tiene el propósito de ofrecer capacitación a sus usuarios, emulando, como su nombre lo indica, la labor de un tutor, que es proporcionar educación y orientación a sus alumnos en alguna materia en particular. Delos Tutor tiene incorporados los conceptos teóricos de auditoría en TI, lo cual es utilizado para proporcionar instrucción autodidacta a sus usuarios.

Delos Control: Este módulo esta enfocado a la otra perspectiva del control, es decir, no a la de quien debe evaluar el control, sino del que es responsable de diseñar e implantar controles en una empresa u organización. La misma base de conocimientos de control de Delos es utilizada para identificar los procedimientos que una organización debería tener establecidos en un ambiente de tecnología de información, ya sea en sus procesos de trabajo relacionados con el desarrollo de soluciones informáticas (como desarrollo de sistemas, implantación de paquetes de software, planeación estratégica de sistemas, adquisición de tecnología, etc), como en los procesos de administración de recursos informáticos.

DelosCentinel: Este módulo permite administrar la seguridad de acceso a Delos. Esto incluye tanto la administración de usuarios del sistema, como la asignación de distintos niveles de seguridad para acceder a cada una de las organizaciones dadas de alta en Delos. Los niveles de seguridad permiten otorgar privilegios de acceso de manera específica, inclusive para restringir los tipos de acciones que cada usuario puede ejercer sobre cada uno de los tipos de objetos en la base de conocimientos de la organización.

Requerimientos.

Windows 95, 98, 2000, NT y XP.

150 MB en disco duro.

32 MB en memoria RAM

Procesador pentium a 100 megahertz.