Seminario de auditoría en informática, informe de titulación

Tabla de contenidos

- Resumen

- Summary

- Introducción

- 1. Descripción del órgano legislativo y de su organo interno de control

- 2. Descripción del área de sistemas

- 3. Legislación informática, mejores prácticas y técnicas de auditoría informática

- Legislación informática

- Mejores prácticas de la auditoría en informática

- Aseguramiento de la información

- Aseguramiento de la calidad de la información

- Control Objectives for Information and related Technology, COBIT

- Information Technology Infraestructure Library, ITIL

- BS 7799 e ISO 17799

- British Standard BS 15000

- Committee of Sponsoring Organizations, COSO

- Metodología de análisis y gestión de riesgos de los sistemas de información, MAGERIT

- Sarbanes-Oxley, SOX

- Normas, técnicas y procedimientos de auditoría en informática.

- Computer Assisted Audit Techniques CAAT

- 4. Análisis de información

- 5. Propuesta de implantación de un área de auditoría en informática en un órgano legislativo

- Propuesta de creación del área de auditoría informática

- Objetivo

- Justificación de la creación del área

- Modificación a la normatividad existente

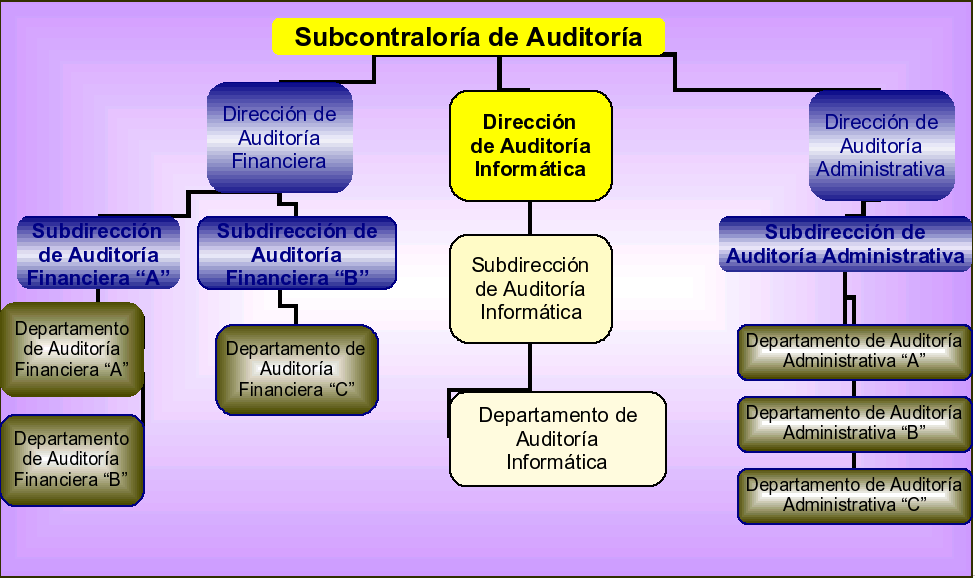

- Estructura orgánica de la Subcontraloría de Auditoría

- Misión, visión y funciones del área de Auditoría Informática.

- Tipos de auditoría que realizará el área de Auditoría Informática.

- Requerimientos para creación del área de Auditoria Informática

- Requerimientos de hardware y software

- Requerimientos de personal

- Pasos a realizar para la implantación del área

- Propuesta de mejor práctica

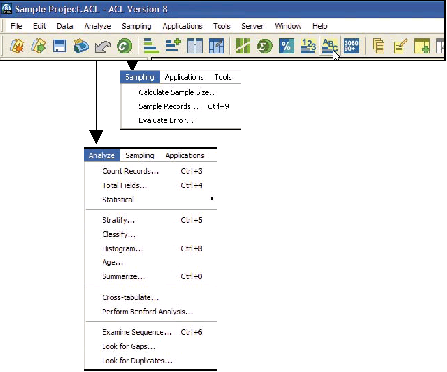

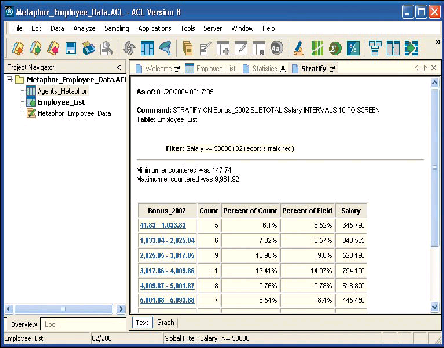

- Propuesta de herramienta CAAT

- 6. Conclusión

- 7. Bibliografía

- Glosario de términos

- A. Cotización de proveedores

- B. Formato de cuestionario

- C. Cuestionarios respondidos

- D. Análisis de cuestionarios respondidos

Lista de figuras

- 1.1. Estructura orgánica general de la Cámara de Diputados

- 1.2. Conformación de la H. Cámara de Diputados LIX Legislatura

- 1.3. Estructura orgánica de la Contraloría Interna de la Cámara de Diputados

- 1.4. Estructura orgánica de la Subcontraloría de Auditoría

- 2.1. Conformación actual del área de sistemas

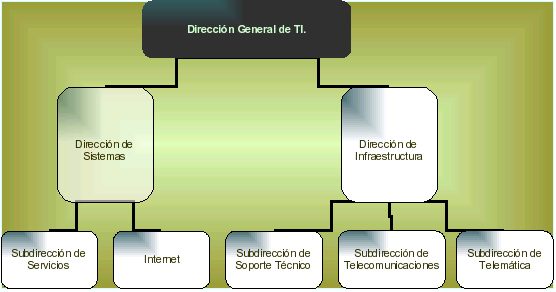

- 2.2. Estructura orgánica de la Dirección General de S.I.

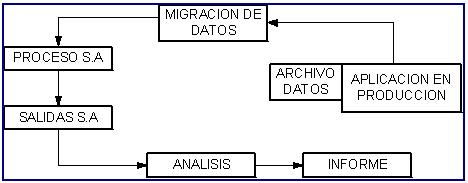

- 3.1. Flujo de un CAAT

- 3.2. Comandos pre-cargados

- 3.3. Visor de Cristal Reports

- 3.4. Ventana principal

- 5.1. Nueva estructura orgánica para la Subcontraloría de Auditoría

Lista de tablas

- 1.1. Niveles salariales de la Contraloría Interna de la Cámara de Diputados

- 1.2. Lógicos

- 1.3. Físicos

- 2.1. Equipos de escritorio

- 2.2. Impresoras

- 2.3. Servidores

- 2.4. Lógicos

- 2.5. Físicos

- 4.1. Costos de adquisición

- 4.2. Costos de inversión

El vertiginoso avance tecnológico ha incrementado cada vez más la dependencia de las tecnologías de información en las instituciones mexicanas, el crecimiento de este fenómeno aumentan también los riesgos informáticos a los que se enfrentan; derivado de esta problemática se desarrolla el presente informe de seminario de titulación, en el cual se propone la implantación de del área de auditoría en informática dentro del Órgano Interno de Control de la Cámara de Diputados, siendo éste el encargado de la labor legislativa del país, en sus manos está en buena parte el futuro de la población, es por ello de singular importancia dotarla de las herramientas y mecanismos necesarios que la fortalezcan cada vez más.

No de forma idealista, sino más bien proactiva, se trata de comenzar a cambiar la situación de México desde su parte más fuerte, dentro del poder legislativo; introduciendo nuevas formas del quehacer gubernamental; para ello, se determina analizar la Cámara de Diputados del H. Congreso de la Unión, de esto se detecta que a pesar de que la Dirección General de Tecnologías de Información de la Cámara de Diputados crece y se moderniza constantemente atendiendo a los requerimientos propios de esta Institución, a la fecha su Órgano Interno de Control (Contraloría Interna) no cuenta con un área que realice las funciones de auditoría en informática, misma que se encargue de constatar que se sigan procedimientos que aseguren la confidencialidad, confiabilidad y disponibilidad de los datos, garanticen la seguridad de la información y prevean las posibles contingencias en cuanto a la seguridad de la información que se maneja en este órgano, misma que por definición es muy delicada, asimismo que regule la gestión de la infraestructura y que en general se dedique a guiar el desarrollo y correcto funcionamiento del área de sistemas de esta Institución mediante las auditorías correspondientes.

En este informe se realiza un análisis por medio de cuestionarios, entrevistas y visitas para conocer estas áreas y la investigación de las posibles herramientas que ayudarían en su desarrollo; asimismo un estudio de costo beneficio y de factibilidad, una estimación de los gastos que se llevarían a cabo en la realización de la propuesta de la implantación de un área de auditoría en informática en el Órgano Legislativo, así como la comparación de costos de las diferentes propuestas de software (CAAT por sus siglas en ingles) y mejores prácticas que pudieran ser adaptadas a las necesidades de la Contraloría Interna.

Se realiza un cuadro comparativo de las diferentes mejores prácticas y herramientas automatizadas con sus características respectivas, así como sus costos y cual es la que más se adapta a las necesidades específicas del área. En cuanto a la inversión a largo plazo se hace un análisis del costo de las existentes certificaciones de auditores en informática que cumplen con las características que se necesitan. Mientras que en el estudio de factibilidad se presentan todas las posibles ventajas para el órgano, sin descuidar ninguno de los elementos necesarios para que el proyecto funcione.

Este informe comprende también el análisis de estándares de la auditoría informática que puedan ser aplicados en el área, éstos son de suma importancia, ya que además de haber sido establecidos por organizaciones internacionales, son actualmente utilizados a nivel mundial y proporcionan a las organizaciones e instituciones que los aplican un mejoramiento en el aseguramiento de la información y de los activos informáticos, mediante la actualización de sus procesos.

En cuanto al estudio de los CAAT, se determina que aún sin la creación de un área de auditoría en informática, la implantación de una técnica de auditoría en informática en la Contraloría Interna sería de gran utilidad para el desempeño del trabajo actual, ya que el auditor se ve obligado, dependiendo del alcance de la auditoría, a recabar información de todos los recursos posibles, lo cual puede realizar con suma facilidad con los programas de auditora informática. En este informe de seminario se describen las técnicas para analizar programas, como se planifica la selección de una CAAT, cuales son los factores a tomar en cuenta al utilizar una de estas herramientas y los pasos para una adecuada selección de la misma. También se hace mención de como utilizar una CAAT una vez seleccionada, es decir la metodología en la realización de una auditoría (incluyendo papeles de trabajo e informes). Para complementar este estudio se realizaron diversas demostraciones al personal de la Contraloría Interna por parte de las empresas de las herramientas actualmente existen en el mercado y que mejor se adaptan a las necesidades específicas del área, de las cuales se realizaron cuestionarios a los auditores para conocer su opinión en cuanto a cuáles son sus expectativas de cada producto y cuál les parece más conveniente adaptar al área.

De igual forma, se realiza un estudio de las diversas normas, técnicas y procedimientos de auditoría en informática, con el fin de poder seleccionar las más apropiadas. Es fundamental mencionar que para el auditor en informática, el conocer los productos de software que han sido creados para apoyar su función aparte de los componentes de la propia computadora resulta esencial para facilitar el manejo de la información.

También se mencionan los diversos procedimientos de auditoría en informática, los cuales permiten al auditor obtener información, analizar las características, verificar los resultados y fundamentar las conclusiones de la auditoría.

Para la propuesta de implantación del área de auditoría en informática, se presentan los pasos que se consideran necesarios para crearla, el primer paso se refiere a conocer los requisitos óptimos que el proyecto requiere en cuanto a estructura se refiere, como son el cambio en la estructura orgánica, objetivo, misión, visión y funciones ya que estos elementos son necesarios para que las actividades se realicen con eficiencia y las metas del área se cumplan. El segundo paso consiste en un estudio de requisitos mínimos del personal que son necesarios para que el proyecto logre obtener las metas y objetivos establecidos, y por último se propone la implantación concreta de una mejor practica para la gestión de tecnologías de información y de una CAAT que se adapte al 100% a las características de esta área, en este paso se trata de hacer uso de los recursos disponibles de la empresa para minimizar cualquier gasto o adquisición adicional mostrando así gráficamente los gastos y los beneficios que conlleva la puesta en marcha de el área.

Por lo cual se concluye que la implantación de un área de auditoría en informática dentro de la Contraloría Interna de la Cámara de Diputados, no sólo resulta benéfico sino indispensable, ya que aportará los elementos necesarios para que sea capaz de afrontar el reto de modernizar a este órgano, fundamentalmente con la participación de profesionales calificados, aplicación de los estándares mundiales, uso de herramientas de auditoría asistidas por computadora y la renovación de las funciones de la Contraloría Interna. Para lo cual adicionalmente a la formación en sí del área, se propone específicamente la metodología, técnicas de auditoría asistidas por computadora, mejores prácticas y demás herramientas en auditoría en informática de las que podrá hacer uso el área de auditoría en informática, con lo que en concreto se pretende que mejore considerablemente su rendimiento, eficacia, eficiencia y calidad en el trabajo que redunde por supuesto en lo que más quiere el pueblo mexicano, la utilización óptima de los recursos públicos que redunde en rendición de cuentas claras y transparentes.

Innovation and technological pace have caused that Mexican institutions are more dependant on information technology. This fact has incremented the related information technology risks that these institutions face; due to this situation, this paper has been prepared to show how an IT audit organization, might be implemented in the Control Intern Organism (CIO) of the Mexican Congress. This organism is responsible for all of the legislation work in the country. This is an important aspect, because part of the future of this country lies in their hands, that is why is very important to provide them with the tools and appropriate mechanisms to leverage their work.

Not in an ideal way, but using more proactive actions, it has to do with changing the status quo within its most important face, the legislative powefr; introducing new forms of government practices; To do that, it's determinant to analyze every aspect of the organization. Due to this analysis, it's important to notice that the Direction of Technology and Information of this organism leverages its potential constantly, attending the normal requirements. These days, the CIO (Contraloría Interna) doesn't have an organization that leads the audit practices in IT. The mission of this audit organization would be ensuring that all of the procedures related to information management, such as confidentiality and availability will be met. It's also important to manage the risks related to information security, manage the back out plans and disaster recovery plans to handle information. Due to the nature of the information that is being handled, it is necessary to control IT infrastructure. Another mission would be to guide the development and direction of the IT organization.

This analysis is based on checklists, interviews, on site visits, all of these activities lead to know the different areas and the research of tools that might help them; we built a business case, with a benefit-cost analysis attached, and the P&L analysis to know the aspects that the new IT audit organization requires. A comparative analysis about the software tools for audit processes has also been prepared, and a research about best practices that can be used and adapted.

A comparative matrix is being presented to show the different best practices and automated tools that are available, with their capabilities and costs. Covering the long term investments, the paper presents a cost analysis about the different commercial certifications in audit practices, outlining the benefits to the organism, without putting aside the practical elements to take this project to be up and running.

This paper also covers the analysis of IT audit standards. These standards are very important, because they have been created by international organisms, and they are used broadly, and provide benefits that can be measured with process improvement methods and information and asset management practices.

About CAAT's, it's determined that even without creating an IT audit organization, the use of an audit technique would be very useful to improve actual work, because a former audit person needs to retrieve information using all of the resources available, but using a software tool it is easier. In this paper, we present some techniques that can be used to analyze the tools, how to select a CAAT, how to use it once it is chosen. We also present how to use a methodology with a tool, including all of the paperwork and reports. As a complementary report, we show different demonstrations to the personnel of internal auditing, guided by the actual companies that distribute the tools in the market. As an extra activity we applied questionnaires to audit personnel to know their opinions and recommendations about each tool and to know what they state as the most convenient feature for each area.

A study about different techniques and procedures to conduct an IT audit is also presented, in order to select the most appropriate to the organism. It's important to mention that the IT audit people should know the software tools that have been developed and have a clear understanding of IT concepts.

It's also mentioned that there are different procedures in IT audit, in order to provide information, gather characteristics, show the results and leverage the conclusions.

In this paper we present the necessary steps to build an IT audit area from scratch. The first step is related to the necessary structure and requirements, strategic planning, mission, objectives, vision, functional charts, etc. The second step is related to gather the correct people skills and human resources to score the desired results. As a third step, we recommend to define an IT management strategy and a tool that meets the requirements at a 100%.

As a conclusion we state that the implementation of an IT audit area within the internal auditing area of the Mexican's Congress is not only suggested but it is necessary, because it will provide the appropiate elements so the organism is capable of facing the challenge to bring the organism to new and modern status quo, including qualified professionals, international standards, automated audit tools, best practices. These set of elements must enhance the overall performance of the organism, with key indicators such as efficiency, quality, service level, etc. The use of these key performance indicators will contribute to a transparent and optimal use of public resources, because that is what all of Mexican people ask for.

A lo largo de este informe de seminario de titulación, se propone la implantación del área de auditoría informática dentro de la Contraloría Interna de la H. Cámara de Diputados, ya que no obstante de que este Órgano tiene 10 años de creación, a la fecha no se cuenta con ésta ni con las funciones dedicadas específicamente a las IT; este es el motivo que motivó la realización de este informe.

Para ello, se comienza por dar una semblanza de los antecedentes, conformación y legislación de la Cámara de Diputados; a fin de que se comprenda cuál es la ubicación del Órgano Interno de Control (Contraloría Interna) dentro de esta institución, dentro de su estructura se encuentra a la Subcontraloría de Auditoría, ésta última objeto de este estudio.

De ésta última se realiza un análisis y se comienza por sus aspectos generales para terminar con el estudio de sus particularidades a fin de fundamentar esta investigación.

En seguida se analiza el área de sistemas del Órgano, en este caso la Dirección General de Tecnologías de Información, de la misma forma que con el Órgano Interno de Control se analiza de lo general a lo particular.

En seguida, se proporciona toda la investigación y análisis correspondiente de las actuales herramientas informáticas y manuales que pueden ser usadas por los auditores, las mejores prácticas y demás estrategias que puedan auxiliar a los empleados de la Contraloría Interna y así contribuir con la mejor rendición de cuentas y cumplimiento a las actuales leyes de transparencia y acceso a la información pública gubernamental.

Para concluir, se proporcionan las recomendaciones de cómo deberá estar conformada el área de auditoría en informática de acuerdo a la magnitud del área de sistemas; los pasos que se consideran necesarios seguir para su implantación y por último de todas las herramientas estudiadas, se hace una propuesta de aquella que esté más acorde a las funciones y características tanto de la Subcontraloría de Auditoría como del área de sistemas del Órgano.

Es importante mencionar que el presente informe de seminario de titulación tiene un sentido preventivo por muchas razones, entre ellas: la creciente importancia de mantener seguros los activos informáticos y en particular los datos (tanto del área de la Contraloría Interna como del área de Sistemas); ya que si bien la información es intangible, ésta representa el elemento fundamental que sirve de base para el correcto desarrollo de todas las funciones dentro de la H. Cámara de Diputados.

Por otro lado, la reciente creación e implantación de la Ley Federal de Acceso a la Información Pública Gubernamental obliga en el mediano plazo a todos los órganos de control de gobierno a mejorar, actualizar y modernizar sus mecanismos de revisión y control.

Así, en este informe se plantea la problemática a la que hoy día se enfrenta la Subcontraloría de Auditoría de la H. Cámara de Diputados, cuáles son sus riegos y oportunidades, y se fundamenta plenamente las recomendaciones hechas en cuanto a la implantación de IT dentro del área y diferentes recursos, así como capacitación de personal y actualización de la legislación existente.

Tabla de contenidos

En este capítulo se da un vistazo a la historia y conformación de la Cámara de Diputados; asimismo se ubica en qué contexto se encuentra el Órgano de Control Interno y su respectiva área de Auditoría, estructura, objetivos, funciones y la normatividad con la que actualmente se maneja. Lo anterior, a fin de dar un panorama claro de qué es y a qué se dedica, principalmente enfocado a estudiar la Subcontraloría de Auditoría, de esta forma, se encuentra en este apartado el punto de partida de nuestro estudio.

Las paredes de la H. Cámara de Diputados pueden relatar una larga historia de triunfos y fracasos, pero sobretodo de cambios y transformaciones constantes que la han convertido en lo que hoy día es, a continuación se da un repaso de qué es, para qué es y por qué fue creada a H. Cámara de Diputados y como llego a conformarse la Contraloría Interna como órgano de control dentro de este órgano hace 10 años:

“El pueblo ejerce su soberanía por medio del Congreso de la Unión”[1] , éste representa la conformación del Poder Legislativo de los Estados Unidos Mexicanos, mismo que se deposita en dos Cámaras, una de Diputados y otra de Senadores, las cuales ejercen las facultades que la propia Constitución les confiere.

Poca gente sabe que el 24 de febrero de 1822, el México Independiente tuvo a la Iglesia de San Pedro y San Pablo como el primer escenario del Poder Legislativo, donde nace la primera Cámara de Diputados y el primer Congreso Constituyente en México.

En 1823 el Congreso Constituyente comenzó a esbozar la idea de que el Poder Legislativo se compusiera por dos Cámaras: una integrada con base en el número de habitantes y otra formada por igual número de representantes de los nacientes estados, Diputados y Senadores, respectivamente.

En este mismo año, Fray Servando Teresa de Mier concibe la idea del bicameralismo dando lugar a la creación del Honorable Congreso de la Unión que se plasmó en el Acta Constitutiva de la Federación, que fue la ley fundamental mexicana y base de la creación de la Constitución Política de los Estados Unidos Mexicanos, que ha pasado por innumerables modificaciones hasta llegar a lo que hoy día se conoce como nuestra Carta Magna.

En 1981 se inauguró la construcción de lo que hoy es la sede de la Cámara de Diputados, con sólo 24 años de existencia las paredes de este recinto pueden contar una larga trayectoria de triunfos y fracasos.

Como dato curioso mencionar que las distintas instalaciones que ha tenido la Cámara de Diputados a lo largo de este período han sido incendiadas por lo menos tres veces, a causa de los diferentes movimientos políticos y sociales que se han dado en México.

Nuestro estudio empieza aquí y, no de forma idealista ni inocente este informe trata de comenzar a cambiar la situación de México desde su parte más fuerte, dentro del poder; introduciendo nuevas formas de ver el gobierno.

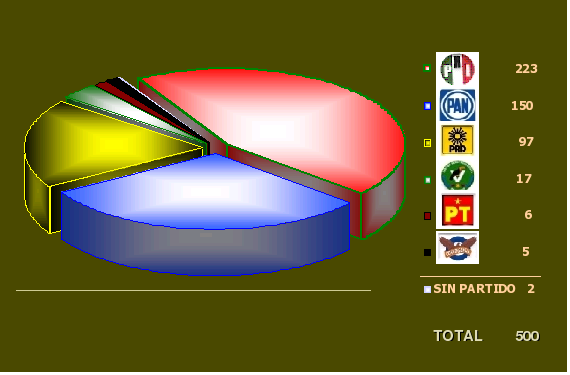

La Cámara de Diputados está compuesta por 500 Diputados, mismos que son los representantes de la Nación electos en su totalidad por la ciudadanía mexicana; divididos en: 300 elegidos, según el principio de votación mayoritaria relativa, mediante sistemas de distritos electorales y 200 según el principio de representación proporcional, mediante el sistema de listas regionales, votadas en 5 circunscripciones plurinominales.

En México, nuestra carta magna, habla de la división de poderes para su ejercicio: Legislativo, Ejecutivo y Judicial; el poder legislativo en nuestro país consiste en la elaboración, estudio y aprobación de las leyes que regulan nuestro territorio a nivel nacional, asimismo la Constitución Política de los Estados Unidos Mexicanos, establece que “el Poder Legislativo se deposita en un Congreso General, que se divide en dos Cámaras, una de Diputados y otra de Senadores”[2].

La Cámara de Diputados es, por tanto, uno de los dos Órganos Legislativos que está encargado de brindar representatividad a la población de todo el país, por medio del ejercicio del poder legislativo, mediante los 500 diputados que la conforman. Los artículos 51 al 79[3]establecen detalladamente la conformación, funciones, ejercicio, facultades compartidas y exclusivas, etc. de estos dos Órganos, las cuales no se menciona por no ser el objeto de nuestro estudio.

Como está plasmado en el Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados, ésta cuenta con cuatro Órganos de Gobierno:

Pleno.

Mesa Directiva.

Conferencia para la Dirección y Programación de los Trabajos Legislativos.

Junta de Coordinación Política.

Y por lo que respecta a la organización técnica y administrativa, está integrada por:

Secretaría General.

Secretaría de Servicios Parlamentarios.

Secretaría de Servicios Administrativos y Financieros.

Contraloría Interna.

Coordinación General de Comunicación Social.

A fin de comprender, la conformación de la Cámara de Diputados y específicamente con el propósito de ubicar tanto de la Contraloría Interna como de la Dirección General de Informática y Telecomunicaciones dentro de este Órgano Legislativo, a continuación se presenta su Estructura Orgánica[4] actual en Figura 1.1, “ Estructura orgánica general de la Cámara de Diputados”.

Como se puede ver, la Secretaría General es la cabeza de los servicios técnicos y administrativos (compuesta a su vez por la Secretaría de Servicios Parlamentarios y de Servicios Administrativos y Financieros). Estas últimas articuladas mediante órganos responsables de la gama de servicios específicos, respectivamente en las áreas parlamentaria y administrativo-financiera. Dentro de las áreas que conforman a la Secretaría de Servicios Administrativos y Financieros, se encuentra a la Dirección General de Informática y Telecomunicaciones, misma que se estudia en el siguiente capítulo de este informe.

Para comprender el funcionamiento de la Cámara de Diputados se menciona su conformación actual en cuanto a los Grupos Parlamentarios, que en conjunto con los respectivos Senadores conforman un Partido Político, los cuales están encargados de las labores puramente legislativas; dentro de la Cámara de Diputados la información publicada al 15 de julio de 2005 en su página oficial[5], arroja la repartición de los actuales 500 Diputados con las siguientes cifras:

Ya que se conoce como se conforma la Cámara de Diputados, el siguiente escalón para hablar en particular de la Contraloría Interna, éste es el Órgano de Interno de Control que es el encargado de llevar a cabo la gestión del control administrativo y fiscal dentro de esta institución.

Cabe señalar que la Contraloría Interna de la Cámara de Diputados del Honorable Congreso de la Unión se creó mediante Acuerdo de la Gran Comisión del 5 de mayo de 1994, con el objetivo de que la Cámara de Diputados cuente con su propio Órgano Interno de Control que a fin de propiciar el óptimo aprovechamiento de los recursos de la Institución.

La formación de la Contraloría Interna se establece en la Ley Orgánica del Congreso General de los Estados Unidos Mexicanos, Artículo 53 que a la letra dice:

La Cámara cuenta con su propia Contraloría Interna, la que tendrá a su cargo recibir quejas, realizar investigaciones, llevar a cabo auditorías y aplicar los procedimientos y sanciones inherentes a las responsabilidades administrativas de los servidores públicos de la misma.

La Contraloría se ubica en el ámbito de la Conferencia para la Dirección y Programación de los Trabajos Legislativos. Su titular es designado a propuesta de dicha Conferencia, y aprobado por las dos terceras partes de los diputados presentes en el pleno.

Importante

Como puede apreciarse, la creación de la Contraloría Interna dentro de la H. Cámara de Diputados data de hace diez años y paulatinamente ha venido reforzando sus mecanismos e incrementando su actuación, ha tenido avances significativos hasta incorporar en sus revisiones las subvenciones a los grupos parlamentarios, a partir de 2002, lo que representó un arduo esfuerzo y rediseño de funciones.

Para su manejo interno, la Cámara de Diputados cuenta con el Manual de Organización General de la Cámara de Diputados, que se expide en cumplimiento a los Lineamientos para la Organización de los Servicios Parlamentarios, Administrativos y Financieros establecidos por la Conferencia para la Dirección y Programación de los Trabajos Legislativos, que en su presentación “...establece el marco de actuación de las unidades sustantivas y adjetivas de la Cámara, así como su estructura orgánica, representada a nivel de jefatura de departamento. Comprende las atribuciones de la Secretaría General, de las Secretarías de Servicios Administrativos y Financieros, y de sus áreas dependientes, así como de otros órganos técnicos de la Cámara como la Contraloría Interna y la Coordinación General de Coordinación Social”, y al cual se apega la administración actual.

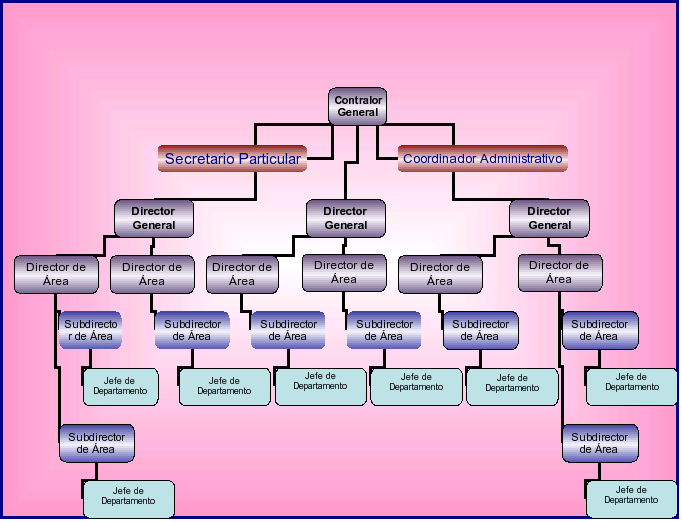

En el Manual de Organización General de la Cámara de Diputados se establece la estructura orgánica autorizada de la Contraloría Interna, como se ilustra en Figura 1.3, “Estructura orgánica de la Contraloría Interna de la Cámara de Diputados”:

En la figura anterior, se aprecia en el segundo nivel a tres Direcciones Generales, éstas representan lo que en la práctica son la son las tres Subcontralorías que ya se menciona, con sus respectivas Direcciones de Área.

Este problema está siendo regulado en la actualidad para homogeneizar los nombres de los puestos dentro del organigrama

Habrá que mencionarse que aunque existen autorizados ciertos número de plazas, en la práctica, actualmente la nivelación, regularización y autorización de algunas plazas de más y de menos se encuentra en proceso. Como es el caso de los Jefes de Departamento, entre otros.

En cuanto a los niveles salariales, en Tabla 1.1, “Niveles salariales de la Contraloría Interna de la Cámara de Diputados” se describe su régimen, su nivel según estructura y rango salarial:

Tabla 1.1. Niveles salariales de la Contraloría Interna de la Cámara de Diputados

| Denominación | Régimen | Estructura | Rango salarial |

|---|---|---|---|

| Contralor General | 1 | Base | MD 02 a MD 06 |

| Director General | 3 | Base | MD 07 a MD 12 |

| Director de Área | 6 | Base | MG 06 a MG 10 |

| Secretario Particular | Homólogos | MG 02 a MG 12 | |

| Subdirector de Área | 8 | Base | MS 02 a MS 12 |

| Coordinador Administrativo | Homólogos | MS 02 a MS 12 | |

| Jefe de Departamento | 9 | Base | MC 01 a MC 07 |

| Total | 27 |

Dentro del Manual de Organización General de la Cámara de Diputados se encuentra también que se plasma el objetivo y funciones de la Contraloría Interna, como sigue:

Establecer los mecanismos de fiscalización, control, auditoría y evaluación para supervisar el funcionamiento de las unidades administrativas dentro de su campo de acción, así como realizar las recomendaciones necesarias orientadas a mejorar los procedimientos administrativos que emplean las áreas, con el propósito de que éstas cumplan con los ordenamientos legales aplicables y así lograr el óptimo aprovechamiento de los recursos de los que dispone la Cámara.

Elaborar el Programa Anual de Control y Auditoría de la Cámara de Diputados, someterlo a la aprobación de la Conferencia para la Dirección y Programación de los Trabajos Legislativos y proceder a su ejecución.

Diseñar, implantar y supervisar la operación del Sistema Integral de Control y Evaluación de la Gestión de las unidades administrativas de la Cámara de Diputados.

Evaluar el cumplimiento de los programas y políticas aprobados por la Conferencia para la Dirección y Programación de los Trabajos Legislativos, con objeto de retroalimentar el proceso de planeación, programación y presupuestación.

Establecer los lineamientos y políticas que orienten a la colaboración, que conforme a la ley deba prestar la Contraloría a la Auditoría Superior de la Federación, para el mejor cumplimiento de sus respectivas responsabilidades.

Emitir las disposiciones, reglas y bases de carácter general, normas, lineamientos y políticas en el ejercicio de las atribuciones, que conforme a las leyes, competen a la Contraloría, previa autorización de la Conferencia para la Dirección y Programación de los Trabajos Legislativos.

Opinar previamente a su expedición, sobre los proyectos de disposiciones, reglas, normas, lineamientos y políticas que elaboren las unidades administrativas de la Cámara.

Aplicar las normas que se hubieren fijado por la Conferencia para la Dirección y Programación de los Trabajos Legislativos en materia de control, fiscalización y evolución.

Proporcionar información a la Conferencia para la Dirección y Programación de los Trabajos Legislativos cuando ésta lo requiera.

Recibir y atender las quejas y denuncias que se presenten en contra de los servidores públicos, adscritos a las áreas administrativas y los que realicen funciones de ese carácter en la Cámara de Diputados y en su caso, sustanciar el procedimiento administrativo disciplinario e imponer las sanciones correspondientes en los términos de la ley en la materia.

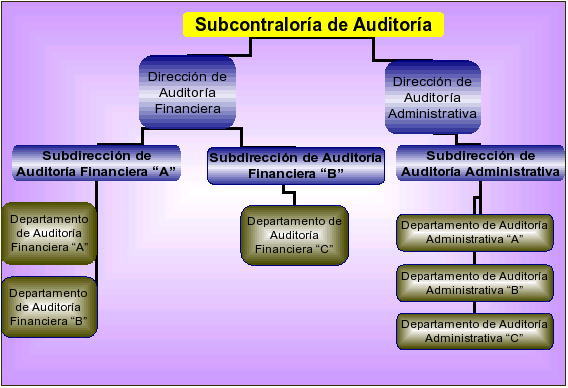

La Subcontraloría de Auditoría se puede apreciar a nivel general en Figura 1.1, “ Estructura orgánica general de la Cámara de Diputados”; asimismo corresponde a una de las Direcciones Generales de Figura 1.3, “Estructura orgánica de la Contraloría Interna de la Cámara de Diputados”. De esta forma se observa al área de interés particular, en este apartado se presenta su legislación, conformación, principales funciones, estructura, etc.

La legislación de la Subcontraloría de Auditoría, como ya se mencionó, se estructura desde el Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados establece que la “organización y funcionamiento de la estructura técnica y administrativa de este Órgano, entre ellos la Contraloría Interna”[6], en su Título Cuarto habla específicamente de éste órgano, misma que se encarga de recibir quejas, realizar investigaciones, llevar a cabo auditorías y aplicar los procedimientos y sanciones inherentes a las responsabilidades administrativas de los servidores públicos y se ubica en el ámbito de la Conferencia, según lo dispone el artículo 53 de la Ley Orgánica.

Este Título del estatuto establece todas las particularidades de este Órgano de Control Interno, como son: el procedimiento para designar al Contralor Interno, lo sueldos y percepciones que recibirá él y el demás personal del área, sus derechos y obligaciones, su estructura orgánica y funciones[7].

Para realizar estas funciones, se divide en tres Subcontralorías:

Quejas, Denuncias e Inconformidades

Evaluación y Seguimiento

Auditoría[8]

Ésta última, objeto de nuestro estudio, es la encargada en particular de la realización de las auditorías que se plasman dentro del Programa Anual de Control y Auditoría que es sometido a la aprobación de la Conferencia para la Dirección y Programación de los Trabajos Legislativos.

Además de las revisiones por peticiones especiales o por órdenes de la Auditoría Superior de la Federación.

Además de la estructura general (Figura 1.1, “ Estructura orgánica general de la Cámara de Diputados”) dentro de la cual se ubica a la Subcontraloría de Auditoría dentro del universo entero de la Cámara de Diputados, a continuación se presenta el Organigrama de la Subcontraloría de Auditoría de forma particular y desglosada (Figura 1.3, “Estructura orgánica de la Contraloría Interna de la Cámara de Diputados”), estos datos se encuentran plasmados también en el Manual de Organización General de la Cámara de Diputados.

Como a continuación se aprecia, la Subcontraloría de Auditoría está compuesta por dos vertientes: la Dirección de Auditoría Financiera y la Dirección de Auditoría Administrativa y a su vez en las Subdirecciones y Departamentos correspondientes.

El objetivo general de la Subcontraloría de Auditoría se plasma en el Manual de Organización General de la Cámara de Diputados, que a la letra dice:

Vigilar que las operaciones de la Cámara de Diputados se realicen con apego a los programas y procedimientos establecidos de conformidad a la normatividad aplicable, verificando que el manejo y aplicación de los recursos financieros, humanos y materiales se lleven a cabo de acuerdo con las disposiciones presupuestales en el Presupuesto de Egresos de la Federación.

Adicionalmente, en el Manual de Organización de la Contraloría General se establece como su objetivo:

Establecer los mecanismos de fiscalización, control, auditoría y evaluación para supervisar el funcionamiento de las unidades administrativas dentro de su campo de acción, así como realizar las recomendaciones necesarias orientadas a mejorar los procedimientos administrativos que emplean las áreas, con el propósito de que éstas cumplan con los ordenamientos legales aplicables y así lograr el óptimo aprovechamiento de los recursos de los que dispone la Cámara.

Las funciones de la Contraloría Interna están plasmadas en primera instancia de forma general en el Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados:

Elaborar, aplicar y verificar el cumplimiento del programa anual de control y auditoría;

Realizar las auditorías conforme al programa anual de control y auditoría y elaborar los informes de los resultados obtenidos;

Vigilar que el manejo y aplicación de los recursos financieros, humanos y materiales se lleven a cabo de acuerdo con las disposiciones aplicables;

Convocar y participar en la aclaración de las observaciones con los titulares de las Unidades Administrativas auditadas, así como llevar el seguimiento de las observaciones pendientes de solventar;

Participar en los diversos actos de fiscalización conforme a las atribuciones de la Contraloría Interna;

Fungir como enlace con la entidad de fiscalización superior de la federación de la Cámara, en la revisión de la Cuenta Pública; y

Las demás que se deriven del presente Estatuto y de las normas, disposiciones y acuerdos aplicables.[9]

En segunda instancia, de forma particular las funciones de la Subcontraloría de Auditoría están plasmadas en el Manual de Organización General de la Cámara de Diputados:

Elaborar y verificar el cumplimiento de la aplicación del Programa Anual de Control y Auditoría, autorizado por la Conferencia para la Dirección y Programación de los Trabajos Legislativos.

Realizar las auditorías conforme al Programa Anual de Control y Auditoría (PACA).

Convocar y participar en la aclaración de las observaciones con los titulares de las unidades administrativas auditadas, así como llevar el seguimiento de las observaciones pendientes de solventar.

Elaborar los informes definitivos de los resultados obtenidos de las auditorías realizadas.

Elaborar trimestralmente el avance del PACA.

Elaborar las guías y programas detallados de auditorías, correspondiente al PACA.

Participar en los diversos actos de fiscalización conforme a las atribuciones de la Contraloría Interna.

Fungir como enlace con la Auditoría Superior de la Federación, cuando así se instruya por las instancias correspondientes, en la revisión de la Cuenta Pública de la Cámara de Diputados.

Promover la capacitación de los integrantes de la Subcontraloría de Auditoría, a fin de elevar la calidad, eficiencia y eficacia de su presencia fiscalizadora.

Elaborar, revisar y actualizar los manuales correspondientes al área.

Representar a la Contraloría Interna conforme a sus atribuciones.

Por otra parte, en el Manual de Organización de la Contraloría General se reiteran las mismas funciones plasmadas con anterioridad en el Manual de Organización General de la Cámara de Diputados.

Las metas de la Subcontraloría de Auditoría no se encuentran plasmadas en ningún documento oficial; sin embargo, en el Marco conceptual y desempeño de la Contraloría Interna se plasman sus metas, y a la letra dice:

Establecer los mecanismos de fiscalización, control, auditoría y evaluación para supervisar el funcionamiento de las unidades administrativas y de los Grupos Parlamentarios dentro de su campo de acción.

Verificar el ejercicio de los recursos públicos asignados a la Cámara, para que se realice con eficiencia, eficacia y en apego a los ordenamientos legales aplicables, transparencia y racionalidad.

Fortalecer la mejora continua en la administración y uso de los recursos públicos.

Dar transparencia al ejercicio del gasto.

Reforzar la prevención de irregularidades en el desempeño de los servidores públicos.

La misión de la Subcontraloría de Auditoría no se encuentra plasmada tampoco en ningún documento oficial; pero de igual forma en el Marco conceptual y desempeño de la Contraloría Interna se plasma como su misión la siguiente:

Importante

La misión de la Subcontraloría de Auditoría es “Dar transparencia a la gestión de las unidades administrativas y de los servidores públicos de la H. Cámara de Diputados, en el ejercicio del gasto público, previniendo la desviación del mismo”.

La visión de la Subcontraloría de Auditoría tampoco se encuentra en ningún documento oficial; pero de igual forma en el Marco conceptual y desempeño de la Contraloría Interna se plasma como su visión la siguiente:

Importante

La visión de la Subcontraloría de Auditoría es “que la ciudadanía tenga confianza y credibilidad en la administración de la H. Cámara de Diputados”.

En cuanto a las debilidades, fortalezas de la Subcontraloría de Auditoría, derivado del estudio al área, el cual consistió primero en entrevistas con el personal, y asistir a las instalaciones para analizar el área entera en lo que se refiere a tecnologías de información, recursos informáticos, infraestructura y cultura informática, se encuentran las siguientes:

No cuentan con la debida regulación legal y jurídica actualizada que apoye y sustente sus funciones, ni en las áreas administrativas, mucho menos en lo que respecta a las funciones de auditoría en informática.

No existe un área ni una persona que desarrolle la función de auditoría en informática.

En general, el personal de mandos medios, así como operativo, se muestra poco interesado en el avance de las tecnologías de información, así como en la formación de su personal en este sentido.

Su personal está capacitado para la utilización de equipos de cómputo solo para las funciones más básicas.

Actualmente la Subcontraloría de Auditoría no ha realizando nunca una auditoría en informática al área de sistemas, mucho menos a las demás áreas administrativas ni Grupos Parlamentarios.

No cuentan con ningún tipo de software que apoye la función de auditoría cotidiana, mucho menos alguno especializado para la auditoría en informática.

No aprovechan la infraestructura informática que les proporciona la Cámara de Diputados (red).

No cuentan con una planeación informática que les permita ir a la vanguardia, mucho menos hacer un planteamiento formal en cuanto a este tema.

El personal de la Cámara de Diputados muestra en general un grado muy bajo de cultura informática.

Existe poco equipo de cómputo en el área y está mal repartido entre el personal auditor y los altos mandos.

El equipo con que cuentan los auditores, en general no cumple con las necesidades básicas de procesamiento para que realicen correctamente su función.

El procedimiento para la adquisición de tecnologías de información dentro de la Cámara de Diputados es muy burocrático, lleva mucho tiempo el suministro de equipos y bienes de cómputo.

Hay muy poca participación del personal del área en los constantes cursos de capacitación en informática que se imparten en la Cámara de Diputados.

En general existe poca rotación de personal integrante de la Subcontraloría de Auditoría en general, lo que ayuda a comprometer paulatinamente más al personal en sus labores cotidianas.

La red que tiene la Subcontraloría de Auditoría es la que proporciona la Cámara de Diputados, la cual es de banda ancha y además puede ser adaptada a las necesidades del área si ésta lo fundamenta adecuadamente, asimismo la compra de equipo y demás tecnología.

De ser correctamente fundamentada la necesidad de adquirir un software o equipo de cómputo para la Subcontraloría de Auditoría en las áreas dedicadas a este proceso, podrán ser adquiridos.

Regularmente existe reconocimiento del trabajo de los niveles superiores hacia los inferiores.

Buena motivación del personal que labora en la Subcontraloría de Auditoría.

Es un “campo fértil” para la implantación de nuevas tecnologías de información, ya que al no haber un sistema actualmente, no será necesario ningún proceso de migración de datos.

Un planteamiento adecuado y bien pensado de las necesidades presentes y futuras del área resolverá fácilmente la problemática que actualmente enfrenta la Subcontraloría de Auditoría.

Cuando se habla de riesgo, se entiende como: “Los riesgos son condiciones del mundo real en el cual hay una exposición a la adversidad, conformada por una combinación de circunstancias del entorno, donde hay posibilidad de perdidas.[10]”.

Al asistir a las instalaciones de la Subcontraloría de Auditoría para analizarla, se revisaron las tecnologías de información con las que cuentan a la fecha, de lo cual se determinan los siguientes riesgos:

El personal de la Subcontraloría de Auditoría no cuenta con un documento formal que establezca sus funciones; sin embargo, cuentan con un documento llamado Marco conceptual y desempeño de la Contraloría Interna, que fue se proporcionó para este estudio y en el cual se muestran como controles, los siguientes:

Preventivo:

Una de las prioridades de la Contraloría Interna ha sido y es la de fortalecer los sistemas de control interno, a fin de contribuir al ejercicio transparente del gasto y a evitar irregularidades por parte de las diversas áreas administrativas, para lo cual se ha venido promoviendo la revisión, actualización y complementación de la normatividad.

En este sentido destaca lo siguiente:

Expedición de la Norma de Adquisiciones, Arrendamientos, Obra Pública y Servicios.

Actualización del Manual para los eventos de Entrega-Recepción.

Actualización de los Lineamientos Generales para la Administración de Recursos.

Manual de Bases y Políticas para la Prestación de Servicios.

Actualización de Manuales de Procedimientos.

Otro aspecto al que se le ha dado importancia es a la participación en los diferentes actos de fiscalización relacionados con adquisiciones, tales como licitaciones públicas, concursos por invitación restringida, selección entre 5 cotizaciones, etc, participando desde la revisión de bases hasta el fallo de los eventos.

Esta actividad ha permitido obtener importantes ahorros para la Institución, además de hacer más transparentes los procesos de adquisición.

Se tuvo participación relevante en los actos de Entrega-Recepción de los Grupos Parlamentarios, Comisiones y Comités realizados por primera vez, con motivo del cambio de la LVIII a la LIX Legislatura.

Como se puede ver, los controles a los que se refiere son puramente administrativos.

En cuanto a tecnologías de información, actualmente el único control que se lleva dentro de la Subcontraloría de Auditoría es como máximo el inventario físico de los equipos de cómputos, resguardos individuales de los mismos y relación del software que maneja cada equipo.

La Dirección General de Tecnologías de Información cuenta con sus propios controles de acceso lógico y sellos de seguridad en cuanto a la seguridad física, además de los ya mencionados resguardos físicos personales de equipo de cómputo.

Además de eso, no existe control alguno sobre ningún aspecto del ámbito informático, tampoco sobre la capacitación del personal y actualmente hay total desconocimientos de las mejores prácticas y/o software que pueda auxiliar a los auditores en su desempeño y cumplimiento de funciones.

La Subcontraloría de Auditoría tiene un inventario de equipo limitado y mal repartido, hay personal que necesita máquinas más adecuadas para su trabajo, algunos incluso podría hacer uso de herramientas informáticas que apoyarán su labor, mientras que hay personal con equipos más completos y modernos que en realidad no utilizan.

En los siguientes puntos se detalla su infraestructura, su tecnología actual en cuanto a hardware y software.

En la Subcontraloría de Auditoría se utiliza la red que proporciona la propia Cámara de Diputados, misma que funciona por medio de un anillo lógico de fibra óptica, sobre la cual corren la mayoría de las áreas administrativas, órganos técnicos y buena parte de los Grupos Parlamentarios. Sobre la red que provee el área de sistemas se habla en el siguiente capítulo, por el momento concretamente se menciona la tecnología con la que cuenta únicamente la Subcontraloría de Auditoría:

Tres equipos DELL, Pentium IV.

7 HP Pentium IV

8 HP Pentium III

Tres equipos en desuso modelo 486.

Tres impresoras en red:

1 DELL blanco y negro

1 Xerox Phaser 4400 blanco y negro

1 Laser Jet 400 blanco y negro

2 HP Laser Jet 5500 a color (Propiedad privada)

La Subcontraloría de Auditoría tiene como personal una plantilla de 29 empleados entre los regímenes fiscales de mandos Medios y Superiores, Honorarios Asimilados a Sueldos y Supernumerarios, mismos que a continuación se enuncian:

1 Subcontralor de Auditoría,

1 Auxiliar.

2 Subdirectores (Director de Auditora Financiera y Director de Auditoría Administrativa),

4 Jefes de Departamento (Dos para cada Dirección),

17 Auditores (Rotan según las necesidades de auditoría entre las dos áreas),

2 Secretarias,

1 Chofer

ya se mencionó que existe un conflicto entre los nombres de los puestos que se plasman en el Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados y la estructura orgánica de la Subcontraloría de Auditoría, adicionalmente existen inconsistencias en los tramos de control, entre otras, pero no se ahonda más en este tema por no ser objeto de este estudio; por otra parte, esta situación ya está siendo regularizada ante las instancias correspondientes.

Nota

Como ya se mencionó, uno de los grandes problemas de la Subcontraloría de Auditoría es la poca capacitación de persona, aproximadamente el 30% sabe usar con agilidad la paquetería de office, un 40% la usa pero con dificultades, mientras que el 30% tiene conocimientos muy básicos de computación.

[1] Constitución Política de los Estados Unidos Mexicanos, Título Segundo, Capítulo 1.- «De la Soberanía Nacional y de la Forma de Gobierno», Artículo 41.

[2] Constitución Política de los Estados Unidos Mexicanos, Título Segundo, Capítulo 1.- «De la Soberanía Nacional y de la Forma de Gobierno, Artículos 49 y 50».

[3] Constitución Política de los Estados Unidos Mexicanos, Capítulo II.- «Del Poder Legislativo»

[6] Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados, Título Primero.- “Disposiciones Generales”, Artículo 1º, Inciso c).

[7] Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados, Título Primero.- “Disposiciones Generales”, Artículos del 153 al 158.

[8] Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados, Título Primero.- “Disposiciones Generales”, Artículo 158.

[9] Estatuto de la Organización Técnica y Administrativa y del Servicio de Carrera de la Cámara de Diputados, Título Primero.- “Disposiciones Generales”, Artículo 158.

[10] [bib-solis-2002]

Tabla de contenidos

Una vez que se conoce al área de auditoría del órgano, es necesario ahora que se conozca su contraparte: la Dirección General de Tecnologías de Información; misma que existe dentro de la Cámara de Diputados, para la administración y control de sus recursos informáticos, misma que se estudia en este capítulo. Parte importante de este estudio es definir los controles y riesgos del área de sistemas y darle dimensión respecto de la auditoría; así como las debilidades propias a fin de determinar el objetivo a seguir. Por ello, en este capítulo, se hace un estudio de la conformación actual del área de sistemas, su normatividad, recursos, estrategias y servicios actuales, estructura, misión, visión y funciones.

Las debilidades y fortalezas dirán cuáles son los requerimientos del área de auditoría y cuáles serán sus dimensiones. Sobretodo, recordando que toda falla o carencia de control genera una situación de riesgo, éstos serán estudiados a fin de conocer su funcionamiento actual y posibles mejoras.

En la actualidad la Cámara de Diputados en su Área de sistemas no se rige bajo ninguna norma o certificación externa nacional o internacional. Tampoco cuentan con ningún tipo de manual de procedimientos u organización que les permita realizar sus labores de forma sistemática y ordenada. De igual forma la falta de metas y objetivos genera desorganización y falta de control, mala administración e inclusive representa un riesgo latente ante las posibles fallas del sistema.

Tampoco cuentan con ningún tipo de plan de contingencia en caso de que la red falle, mucho menos con medidas para minimización de riesgos por posibles ataques, desastres de ningún tipo, etc.

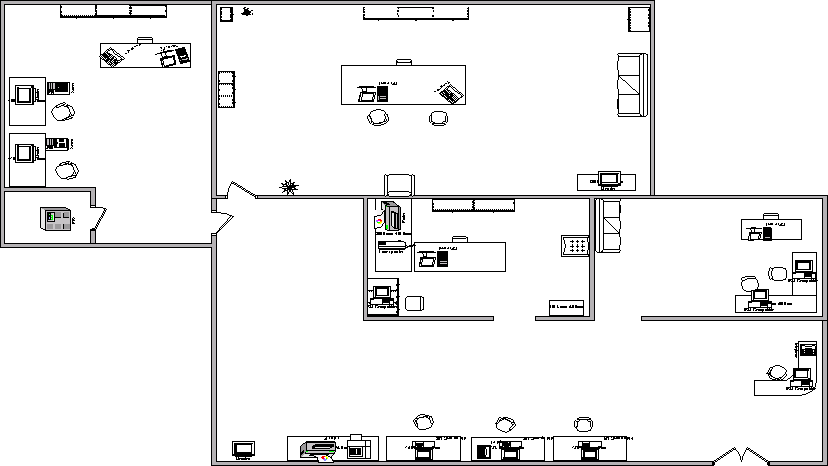

A fin de conocer mejor el área de sistemas se presenta en la Figura 2.1, “Conformación actual del área de sistemas” su conformación actual:

Actualmente el área de sistemas cuenta con un total de 45 máquinas de escritorio, 20 impresoras conectadas en red y 3 tipos de servidores, aunque dentro del área se cuentan con algunos otros servidores, los 3 que se describen a continuación son exclusivos del área de sistemas:

Tabla 2.1. Equipos de escritorio

| Cantidad | Marca | Características |

|---|---|---|

| 22 | DELL | Pentium IV, 512 MB Ram 60 GBD.D., Quemador 48x, Pantalla LCD 15" Floppy 3½, Tarjeta de fibra óptica, Tarjeta de red |

| 18 | HP | Pentium III, 256 MB Ram, 40 GB D.D., CD-Rom, Monitor 15", Floppy 3½, Tarjeta de fibra óptica, Tarjeta de red |

| 5 | Compaq | Pentium III, 128 MB D.D., CD-Rom, Monitor 15" Flopy 3½, Tarjeta de red |

Para el área de sistemas todos los equipos incluyendo Pentium III cuentan con Windows XP Professional, Office XP, antivirus McAfee. Todos los equipos cuentan con la paquetería básica, solo algunos de los equipos Dell cuentan con Visio 2003, Corel ó Photoshop.

Todo el software tiene licencia, las licencias adquiridas para cualquier software es de tipo corporativa.

La infraestructura con la que cuenta tanto el área de sistemas como toda la Cámara de Diputados incluyendo cada una de sus áreas dentro de cada edificio se describe de la siguiente manera:

Debajo de toda la infraestructura de los edificios de encuentra una red de anillo lógico de fibra óptica, la cual esta conectada a un servidor central (Web) el cual esta tiene salida a Internet por medio de un firewall físico.

En cada uno de los edificios en la planta baja se encuentra un switch que a su vez funciona como router, estos son de alta capacidad, cada unos de estos switch/router se conectan a otros switch también de alta capacidad que se encuadran en cada piso por cableado UTP categoría 6 ó 5, estos últimos se conectan a un switch más, que es de una capacidad menor que se encuentra dentro de cada área de cada edificio por medio de cableado UTP categoría 6 ó 5, cada uno de estos switch se encarga de distribuir los servicios de red a cada una de las PC dentro del área.

En cada piso se maneja una topología de bus para la distribución de servicios.

El área de sistemas cuenta con un total de 60 empleados los cuales están distribuidos de la siguiente manera:

1 Director general de tecnologías de información.

1 Director de sistemas.

1 Subdirector de servicios.

1 Subdirector de Internet.

1 Director de infraestructura.

1 Subdirector de soporte técnico.

1 Subdirector de telemática.

1 Subdirector de telecomunicaciones

1 Jefe de telemática.

12 Ingenieros de soporte técnico.

10 Ingenieros de comunicaciones.

5 Ingenieros de desarrollo Web.

5 Ingenieros de desarrollo de aplicaciones.

1 Webmaster.

10 Secretarias.

5 Ingenieros de sistemas.

3 Auxiliares.

Una misión en el área de sistemas ayuda a establecer la finalidad o el propósito para la cual fue creada y este debe de ir ligado al objetivo de la organización, también se deben de comprender unos o más objetivos y las tareas que deben de realizarse para alcanzar dicho objetivo.

En la actualidad el área de sistemas de la Cámara de Diputados no cuenta con una misión que ayude a establecer el propósito para la cual fue creada esta área, esto representa un riesgo para el área ya que al no contar con una misión bien establecida crea confusión en las personas que operan dentro del área.

Una visión ayuda al área de sistemas a proyectarse en el futuro en una situación deseada, es decir hacía donde va o que es lo que quiere lograr. El área de sistemas de la Cámara de Diputados aún no cuenta con una visión establecida.

Un objetivo para el área de sistemas es una situación deseada que el esta intenta lograr, esta es una imagen que el área pretende para el futuro. Al alcanzar el objetivo, la imagen deja de ser un ideal y se convierte en real y actual, por lo tanto, el objetivo deja de ser deseado y se busca otro para ser alcanzado.

Las funciones de establecer objetivos son las siguientes:

Presentación de una situación futura: se establecen objetivos que sirven como una guía para la etapa de ejecución de las acciones.

Fuente de legitimidad: los objetivos justifican las actividades del área.

Sirven como estándares: sirven para evaluar las acciones y la eficacia del área.

Unidad de medida: para verificar la eficiencia y comparar la productividad del área.

En la actualidad el área de sistemas de la H. Cámara de Diputados no cuenta con objetivos ni metas.

En base a la plática realizada con el los gerentes de las diferentes subáreas que conforman al área de sistemas, actualmente estas son las funciones que realizan:

Instalación y configuración de equipos.

Altas y bajas de usuarios.

Instalación y configuración de aplicaciones.

Mantenimiento de equipos de usuarios.

Administración de las listas de correo.

Copias de seguridad de los datos de los usuarios y recuperación de los mismos en caso de pérdida.

Instalación, configuración y mantenimiento de servicios como correo electrónico.

Desarrollo de nuevas aplicaciones que permitan el mejor uso de los equipos.

Administrar y mantener la disponibilidad y funcionamiento de los servidores (hardware y software).

Elaborar proyectos e informes para la implementación de software y hardware, y analizar y proponer nuevos programas y equipamientos.

Mantener y controlar las licencias de software adquiridas por el Organismo.

Intervenir en proyectos especiales en los cuales resulte necesaria la asistencia informática.

Coordinar la capacitación del personal de la Cámara de Diputados en materia informática, en el uso de los programas, manejo de Intranet e Internet.

Asegurar la disponibilidad de las comunicaciones.

Mejorar la funcionalidad del software asociado a las comunicaciones e incorporarle novedades.

Una estrategia es un plan que integra las principales metas u objetivos y políticas de una organización y a la vez, establece una secuencia coherente de las acciones a realizar. Una estrategia puede ayudar a un área de sistemas a poner orden y asignar recursos con el fin de lograr una situación viable y estable, así como a anticiparse a los posibles cambios en el entorno.

En base a las platicas sostenidas con los gerentes de la subáreas de sistemas y debido a que en los puntos anteriores ya se definió que el área de sistemas no cuenta con políticas ni objetivos establecidos a su vez esta tampoco cuenta con estratégicas.

De las visitas que se hicieron al área de la Dirección General de Tecnologías de Información, se detectaron las fortalezas y debilidades más importantes dentro del área de sistemas de la Cámara de Diputados, mismas que se muestran a continuación:

| Fortalezas |

|---|

| Capacidad del personal de trabajo |

| Infraestructura de punta |

| Motivación hacía el personal de trabajo por parte de los Jefes |

| Ganas de crecer |

| Debilidades | Riesgo | Impacto |

|---|---|---|

| Bajo presupuesto dirigido al área | Poco crecimiento del área de sistemas, poca implantación de sistemas que impulsen al área a ser un área de servicios y a establecer controles para una mejor administración de la información | ALTO |

| Mala distribución de personal | No se pueden aprovechar al 100% las capacidades del personal | MEDIO |

| Poco tiempo de creación (3 años) | No se le da la importancia necesaria pensando que es un área sin experiencia | BAJO |

| No hay procesos | Las actividades no se realizan de acuerdo a estandares | ALTO |

| Mala rotación de personal | El personal realiza actividades que no conoce | MEDIO |

| Poca comunicación con los usuarios finales | Los usuarios no ven resultados por parte del área de sistemas como un área de servicios | MEDIO |

| Los sud-departamentos no trabajan en conjunto | Mala administración de las tecnologías, mala identificación de problemas | ALTO |

| Pocas posibilidades de crecimiento personal (influyentismo). | No se pueden aprovechar al 100% las capacidades del personal | MEDIO |

| No cuentan con las herramientas (software) necesarias para la buena administración del área. | No pueden anticiparse a los posibles problemas, perdida de información, caída de sistemas. | ALTO |

El área de Tecnologías de Información fue analizada mediante entrevista al Ing. Omar Hash Pereyda, Director de Soporte Técnico, quien permitió dar un recorrido a las instalaciones, asimismo, proporcionó la normatividad autorizada con la que se cuenta, se realizó un análisis del área y basándonos en la experiencia de trabajo en diferentes áreas de TI en la actualidad en el área de sistemas de la H. Cámara de Diputados se detectaron los siguientes riesgos:

Tabla 2.4. Lógicos

| Riesgo | Probabilidad | Impacto |

|---|---|---|

| Caída de la red | Media | Alto |

| Caída de servicios de producción | Media | Bajo |

| Extracción, modificación y destrucción de información confidencial | Baja | Alto |

| Uso inadecuado de las instalaciones | Alta | Media |

| Ataques de virus informáticos | Alta | Alto |

| Fuga de información | Media | Alto |

| Inadecuados controles de acceso lógicos | Baja | Alto |

| Pérdida de información | Baja | Medio |

| Falta de disponibilidad de aplicaciones críticas | Baja | Alto |

| Descontrol del personal | Medio | Bajo |

Tabla 2.5. Físicos

| Riesgo | Probabilidad | Impacto |

|---|---|---|

| Inadecuados controles de acceso físico | Alta | Bajo |

| Vulnerabilidad | Media | Alto |

| Incendio | Baja | Bajo |

| Robo | Media | Alto |

| Desastres naturales | Baja | Alto |

Teniendo en cuenta que una de las principales causas de los problemas dentro del área de sistemas, es la inadecuada administración de riesgos informáticos, se debe hacer una buena administración de riesgos, basándose en los siguientes aspectos:

La evaluación de los riesgos inherentes a los procesos informáticos.

La evaluación de las amenazas ó causas de los riesgos.

Los controles utilizados para minimizar las amenazas a riesgos.

La asignación de responsables a los procesos informáticos.

La evaluación de los elementos del análisis de riesgos.

Los controles en un área de TI permiten monitorear acciones y tomar medidas para hacer correcciones inmediatas o preventivas para evitar eventos indeseables en el futuro. Existen diferentes tipos de controles que se deben establecer en un área de sistemas en donde hasta el momento en el área de sistemas de la H. Cámara de Diputados solo cuenta con los que a continuación se mencionan y los cuales aun no están totalmente maduros.

Los controles con los que cuenta el área de sistemas son los siguientes:

Controles de acceso físico a las instalaciones

Controles de acceso lógico a las computadoras de todas las áreas (por medio de directorio activo)

Definición de roles para equipos de computo todas las áreas

Uso de firewall físico

Políticas de seguridad para el uso de equipos de cómputo (actualmente es un proyecto de Manual que aún no está autorizado oficialmente, pero ya está en uso en la práctica), entre las más importantes está la prohibición del uso de programas no autorizados o software pirata, políticas de seguridad en el área de sistemas y áreas administrativas y parlamentarias.

Tabla de contenidos

- Legislación informática

- Mejores prácticas de la auditoría en informática

- Aseguramiento de la información

- Aseguramiento de la calidad de la información

- Control Objectives for Information and related Technology, COBIT

- Information Technology Infraestructure Library, ITIL

- BS 7799 e ISO 17799

- British Standard BS 15000

- Committee of Sponsoring Organizations, COSO

- Metodología de análisis y gestión de riesgos de los sistemas de información, MAGERIT

- Sarbanes-Oxley, SOX

- Normas, técnicas y procedimientos de auditoría en informática.

- Computer Assisted Audit Techniques CAAT

En este punto se describen la regulación de las mejores prácticas de Auditoría en Informática como administrar los riesgos en tecnología Informática, la auditoría en el sector público en base a los organismos nacionales e internacionales.

La Information Systems Audit and Control Association –Asociación de Auditoría y Control de Sistemas de Información– ISACA, comenzó en 1967. En 1969, el grupo se formalizó, incorporándose bajo el nombre de EDP Auditors Association –Asociación de Auditores de Procesamiento Electrónico de Datos. En 1976 la asociación formó una fundación de educación para llevar a cabo proyectos de investigación de gran escala para expandir los conocimientos y el valor del campo de gobernación y control de TI.

«Actualmente, los miembros de ISACA –más de 28.000 en todo el mundo– se caracterizan por su diversidad ya que están presentes en más de 100 países y cubren una variedad de puestos profesionales relacionados con TI, como son los Auditores de SI, Consultores, Educadores, Profesionales de Seguridad de SI, Reguladores, Directores Ejecutivos de Información y Auditores Internos, por mencionar sólo algunos.

»En las tres décadas transcurridas desde su creación, ISACA se ha convertido en una organización global que establece las pautas para los profesionales de gobernación, control, seguridad y auditoría de información.

»Su certificación Certified Information Systems Auditor –Auditor Certificado de Sistemas de Información– CISA, es reconocida en forma global y ha sido obtenida por más de 30.000 profesionales. Su nueva certificación Certified Information Security Manager –Gerente Certificado de Seguridad de Información– CISM, se concentra exclusivamente en el sector de gerencia de seguridad de la información. Publica un periódico técnico líder en el campo de control de la información, el Information Systems Control Journal –Periódico de Control de Sistemas de Información.» [11]

Organiza una serie de conferencias internacionales que se concentran en tópicos técnicos y administrativos pertinentes a las profesiones de gobernación de TI y aseguración, control, seguridad de SI. Juntos, ISACA y su IT Governance Institute –Instituto de Gobernación de TI– asociado lideran la comunidad de control de tecnología de la información y sirven a sus practicantes brindando los elementos que necesitan los profesionales de TI en un entorno mundial en cambio permanente

Las empresas públicas y privadas están valorando cada día más la creciente importancia que representa mantener sistemas informáticos seguros, confiables y confidenciales, que eviten o prevengan la ocurrencia de errores u operaciones ilegales a partir de debilidades en los sistemas de control.

La Asociación de Auditoría y Control de Sistemas de Información (ISACA) provee una Certificación en Auditor en Sistemas de Información (CISA), por medio de un examen anual que realiza el Instituto a los candidatos, el cual cubre el conocimiento de actividades requeridas para la función de Auditoría en TI, para lo cual presenta un Manual de Información Técnica para la preparación de los candidatos.

La certificación de CISA (Certified Information Systems Auditor) es otorgada por la (ISACA), desde 1978 y es considerada en la actualidad como un reconocimiento de que se cuenta con los conocimientos teóricos y prácticos necesarios para desempeñarse como Auditor de Sistemas siguiendo los estándares y directrices definidos para una mejor preparación.

La designación de CISA, se considera hoy en día, una ventaja competitiva y resulta de beneficio no solo para las organizaciones que deben cumplir con requerimientos de certificación profesional de sus colaboradores, sino para las personas que buscan un desarrollo profesional y la obtención de certificaciones que ofrecen oportunidades a nivel internacional.

También ISACA provee la Certificación para la Administración de la Seguridad de la Información del cual intenta garantizar que existan administradores de seguridad de TI que tengan los conocimientos necesarios para reducir el riesgo y proteger a la organización.

La certificación CISM está diseñada para dar la certeza de que los individuos certificados tengan los conocimientos para ofrecer una eficaz administración y consultoría de seguridad.

Esta orientada a profesionales que administran la seguridad de la información en una organización y tienen el conocimiento y la experiencia para montar, implementar y dirigir una estructura de seguridad para administrar el riesgo con eficacia y tienen la responsabilidad de entender la relación entre las necesidades comerciales y la seguridad de TI.

Para obtener esta certificación, los profesionales deben aprobar el examen, adherirse a un código ético y presentar pruebas verificadas de que tienen una experiencia laboral de cinco años en seguridad de la información.

Según la ISACA, menciona los principales objetivos de esta certificación como a continuación se mencionan:

Desarrollar modelos de riesgos que midan mejor los riesgos de seguridad y los potenciales impactos sobre el negocio.

Aumentar la calidad de la gestión ejecutiva de las nuevas amenazas y las ya existentes, a través de la convergencia entre la organización y las medidas de seguridad

Impulsar la unificación del enlace entre la seguridad de las organizaciones y los organismos gubernamentales y legislativos, informándoles de las mejores prácticas en seguridad.

Continuar definiendo la cualificación, certificación y formación de los Directores de Seguridad -Chief Security Officer (CSO)/Chief Information Security Officer (CISO)- y otros puestos.

El Instituto Mexicano de Auditores Internos, A.C. (IMAI) fue constituido en 1984, está dedicado a la capacitación e investigación en de Auditoría Interna y Control.

A través del IMAI los profesionales de la auditoría interna permanecen actualizados para cumplir con las responsabilidades que tienen a su cargo en diferentes sectores de la industria, el comercio y los servicios, tanto en el sector público como privado y social.

De acuerdo al IMAI su misión es “promover el mejoramiento constante de la Práctica Profesional de la Auditoría Interna, para fortalecer el prestigio de esta profesión y de quienes la practican”.

El objetivo principal del Instituto es “la superación profesional de sus miembros”, mediante lo siguiente:

El mejoramiento de la práctica Profesional de la Auditoría Interna.

Desarrollar y mantener la unión y cooperación efectiva entre los profesionales de la Auditoría Interna.

Promover la difusión de las normas de actuación profesional a través de las cuales los auditores internos puedan medir y regular su propio desempeño y las organizaciones puedan esperar servicios de calidad.

Establecer y mantener el prestigio de la Auditoría Interna a través de la investigación y la divulgación de conocimientos técnicos de enfoques conceptuales relativos al ejercicio profesional de esta disciplina y materias afines.

Establecer y mantener vínculos con otros organismos profesionales o docentes y entidades públicas o privadas, para identificación y desarrollo de aspectos que permitan elevar la calidad de la práctica de la Auditoría Interna y el Control en general, dentro de las organizaciones.

El Institute of Internal Auditors (IIA) –organización profesional con sede en Estados Unidos, con más de 70.000 miembros en todo el mundo y 60 años de existencia– anualmente organiza su Conferencia Internacional, la que habitualmente congrega a más de un millar de auditores de todos los continentes.

EI IIA es reconocido mundialmente como una autoridad, pues es el principal educador y el líder en la certificación, la investigación y la guía tecnológica en la profesión de la audítoría interna.

El desarrollo de los Estándares de la Práctica Profesional de Auditoría Interna, así como las Certificaciones de Auditor Interno (CIA), de Auto evaluación de Control (CCSA) y de Auditor Interno Gubernamental (CGAP), y su participación en el diseño del Enfoque COSO son sólo algunos de los hitos que han transformado al IIA en la entidad internacional señera en la profesión.

Establecen el IIA como el recurso de conocimiento primario sobre las mejores prácticas y publicaciones(cuestiones) que afectan la profesión interna de auditoría. Encuentran las necesidades de desarrollo de profesional que se desarrollan de médicos internos de auditoría.[12]

El IIA cuenta con su propia Certificación de Auditores Internos CIA, la cual se da tanto a proveedores de estos servicios.

Contar con profesionales certificados en auditoría interna, para la organización significa contar con un valioso recurso para la dirección y el consejo de administración, que ayuda a garantizar el avance en la dirección correcta para el logro de sus metas y objetivos. La certificación como auditor interno la otorga el Institute of Internal Auditors que es una asociación internacional de profesionales especialistas en auditoría interna, administración de riesgos, gobierno corporativo. control interno, auditoría a tecnología de información, educación y seguridad[13].

La Certificación CIA (Certified Internal Auditor) cumplió 30 años como un reconocimiento mundial que demuestra la capacidad profesional, el dominio de los estándares y de las normas internacionales de la práctica de auditoría interna, el manejo de los principios y controles de la tecnología de información, y las estrategias emergentes para mejorar a la organización y a su gobierno corporativo.

Para obtener la certificación CIA además de los requisitos educacionales y de experiencia sino el apego al Código de Ética, y el desarrollo profesional continuo.

Los rigurosos requerimientos de este programa, aseguran que los auditores internos que logran la certificación, están armados con herramientas invaluables que pueden ser aplicadas globalmente en cualquier organización o industria.[14]

Para mantener la certificación CIA se requiere que los CIA mantengan y actualicen sus habilidades y conocimientos. Los CIA practicantes deben completar e informar cada dos años, 80 horas de educación profesional continua.

Las mejores prácticas son directrices que permiten a las empresas modelar sus procesos para que se ajusten a sus propias necesidades, proporcionan a las empresas y/o organizaciones métodos utilizados para estandarizar procesos y administrar de una mejor manera los entornos de TI.

Las empresas que deseen utilizar un enfoque basado en mejores prácticas para la estandarización de estas directrices, tienen como opción varias metodologías que serán descritas a lo largo de este capítulo.

A continuación se presenta un marco en el que se pueden encerrar las mejores prácticas de la auditoría, dado que todas responden al siguiente esquema[15]:

- Identificación

Buscan definir las necesidades de la organización que deben ser identificadas respecto de la auditoría, así como las debilidades propias, a fin de determinar el objetivo a seguir.

- Administración de calidad total

Incorporan conceptos de calidad total aplicada a la auditoría sobre la base de la mejora continua, con el pertinente concepto de medición y evaluación de resultados.

- Comunicación

Buscan establecer un proceso de comunicación interna que propenda a informar lo actuado, lo planeado y las mejoras obtenidas.

- Tecnología

Recomiendan emplear recursos de tecnología informática al proceso de auditorías privilegiando la eficacia, eficiencia y oportunidad en los resultados de las revisiones.

- Interrelación externa

Proponen mantener estrechas relaciones profesionales con otras gerencias de auditoría a fin de intercambiar estrategias, criterios y resultados.

- Agente de cambio

Proporcionan las bases para posicionar a la Auditoría como un agente de cambio en la organización a fin de implementar la auto evaluación del control.

- Reingeniería de auditoría

Proponen el cambio funcional proyectando a los auditores como facilitadores de la auto evaluación del control.

El aseguramiento de la información es la base sobre la que se construye la toma de decisiones de una organización. Sin aseguramiento, las empresas no tienen certidumbre de que la información sobre la que sustentan sus decisiones es confiable, segura y está disponible cuando se le necesita.

Definimos Aseguramiento de la Información como “la utilización de información y de diferentes actividades operativas, con el fin de proteger la información, los sistemas de información y las redes de forma que se preserve la disponibilidad, integridad, confidencialidad, autenticación y el no repudio, ante el riesgo de impacto de amenazas locales, o remotas a través de comunicaciones e Internet”[16].

Una tarea de aseguramiento puede darse a cualquier nivel, por lo que a continuación se describe brevemente las más importantes.

- Aseguramiento de los Datos

Referente la información histórica o prospectiva, probabilística e indicadores de desempeño.

- Aseguramiento de los Procesos

Basado principalmente en controles internos y procedimientos establecidos para la protección de intereses.

- Aseguramiento del Comportamiento

Conformidad con normas, regulaciones o mejores prácticas.

- Aseguramiento del Sistema de Gestión

En la que los objetivos del negocio son establecidos para proteger a todos los involucrados: directivos y empleados.